La Agencia Nacional contra la Delincuencia del Reino Unido (NCA) confirmó el martes que había obtenido el código fuente de LockBit, así como información sobre sus actividades y las de sus afiliados, en el marco de un grupo de trabajo específico denominado Operación Cronos.

"Algunos de los datos de los sistemas de LockBit pertenecían a víctimas que habían pagado un rescate a los actores de la amenaza, lo que demuestra que incluso cuando se paga un rescate, no garantiza que los datos se eliminen, a pesar de lo que los delincuentes hayan prometido", declaró la agencia.

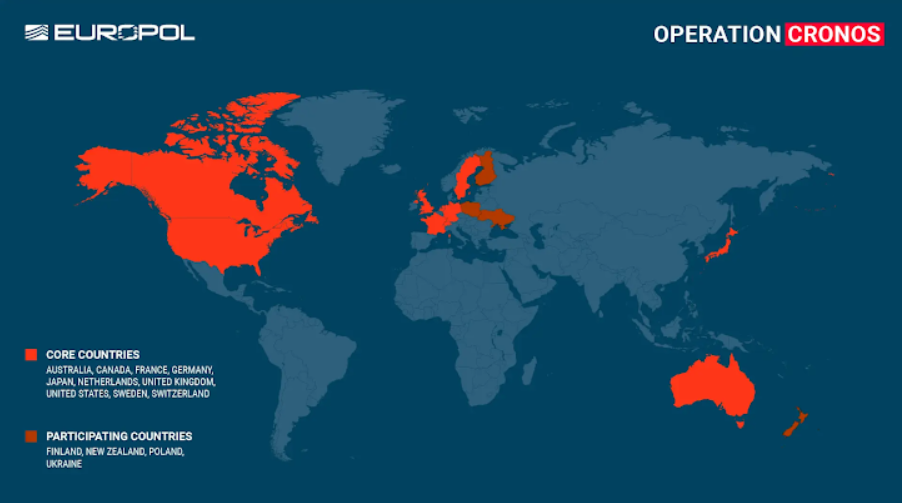

También anunció la detención de dos actores de LockBit en Polonia y Ucrania. Se han congelado más de 200 cuentas de criptomoneda vinculadas al grupo. También se han presentado cargos en Estados Unidos contra otros dos ciudadanos rusos que presuntamente han llevado a cabo ataques contra LockBit.

Artur Sungatov e Ivan Gennadievich Kondratiev (alias Bassterlord) han sido acusados de utilizar LockBit contra numerosas víctimas en Estados Unidos, incluidas empresas de todo el país del sector manufacturero y de otros sectores, así como víctimas de todo el mundo del sector de los semiconductores y de otros sectores, según el Departamento de Justicia de Estados Unidos (DoJ).

Kondratyev también ha sido acusado de tres cargos penales derivados de su uso de la variante de ransomware Sodinokibi, también conocida como REvil, para cifrar datos, filtrar información de la víctima y extorsionar el pago de un rescate de una víctima corporativa con sede en el condado de Alameda, California.

El hecho se produce tras una campańa internacional de desarticulación contra LockBit, que la NCA describió como "el grupo de ciberdelincuencia más dańino del mundo".

Como parte de los esfuerzos de desmantelamiento, la agencia dijo que tomó el control de los servicios de LockBit y se infiltró en toda su empresa criminal. Esto incluye el entorno de administración utilizado por los afiliados y el sitio de filtraciones de cara al público alojado en la dark web.

Además, también se han desmantelado 34 servidores pertenecientes a afiliados de LockBit y se han recuperado más de 1.000 claves de descifrado de los servidores de LockBit confiscados.

LockBit, desde su debut a finales de 2019, ejecuta un esquema de ransomware como servicio (RaaS) en el que los cifradores se licencian a afiliados, que llevan a cabo los ataques a cambio de una parte de los ingresos del rescate.

Los ataques siguen una táctica llamada doble extorsión para robar datos confidenciales antes de cifrarlos, y los actores de la amenaza presionan a las víctimas para que realicen un pago con el fin de descifrar sus archivos y evitar que sus datos se publiquen.

"El grupo de ransomware también es infame por experimentar con nuevos métodos para presionar a sus víctimas para que paguen rescates", dijo Europol.

"La triple extorsión es uno de estos métodos que incluye los métodos tradicionales de cifrar los datos de la víctima y amenazar con filtrarlos, pero también incorpora ataques de denegación de servicio distribuido (DDoS) como una capa adicional de presión."

El robo de datos se facilita mediante una herramienta de exfiltración de datos personalizada cuyo nombre en código es StealBit. La infraestructura, que se utilizaba para organizar y transferir los datos de las víctimas, ha sido incautada por las autoridades de tres países, entre ellos Estados Unidos.

Según Eurojust y el DoJ, se cree que los ataques de LockBit han afectado a más de 2.500 víctimas en todo el mundo y han reportado más de 120 millones de dólares en beneficios ilícitos. No More Ransom también ha puesto a disposición de los usuarios una herramienta de descifrado que permite recuperar gratuitamente los archivos cifrados por el ransomware.

"Gracias a nuestra estrecha colaboración, hemos hackeado a los piratas informáticos, tomado el control de su infraestructura, confiscado su código fuente y obtenido las claves que ayudarán a las víctimas a descifrar sus sistemas", declaró el Director General de la NCA, Graeme Biggar.

"A partir de hoy, LockBit está bloqueado. Hemos dańado la capacidad y, sobre todo, la credibilidad de un grupo que dependía del secretismo y el anonimato. LockBit puede intentar reconstruir su empresa criminal. Sin embargo, sabemos quiénes son y cómo operan".

Fuente: thehackernews.com