Los usuarios de habla hispana en América Latina han estado en el extremo receptor de un nuevo malware botnet apodado Horabot desde al menos noviembre de 2020.

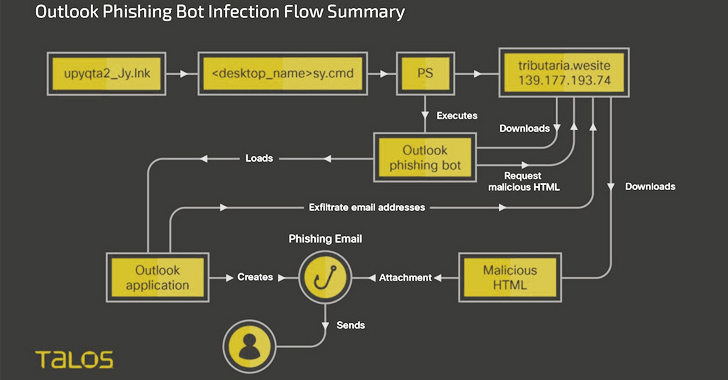

"Horabot permite al actor de la amenaza controlar el buzón de Outlook de la víctima, exfiltrar las direcciones de correo electrónico de los contactos y enviar correos electrónicos de phishing con archivos adjuntos HTML maliciosos a todas las direcciones del buzón de la víctima", dijo el investigador de Cisco Talos, Chetan Raghuprasad.

El programa de botnet también ofrece un troyano financiero basado en Windows y una herramienta de spam para obtener credenciales bancarias en línea, así como comprometer cuentas de correo web de Gmail, Outlook y Yahoo! para enviar mensajes de spam.

La empresa de ciberseguridad dijo que la mayoría de las infecciones se localizan en México, con víctimas limitadas identificadas en Uruguay, Brasil, Venezuela, Argentina, Guatemala y Panamá. Se cree que el responsable de la campańa se encuentra en Brasil.

Los usuarios objetivo de la campańa en curso abarcan principalmente los sectores de contabilidad, construcción e ingeniería, distribución mayorista e inversiones, aunque se sospecha que otros sectores de la región también pueden verse afectados.

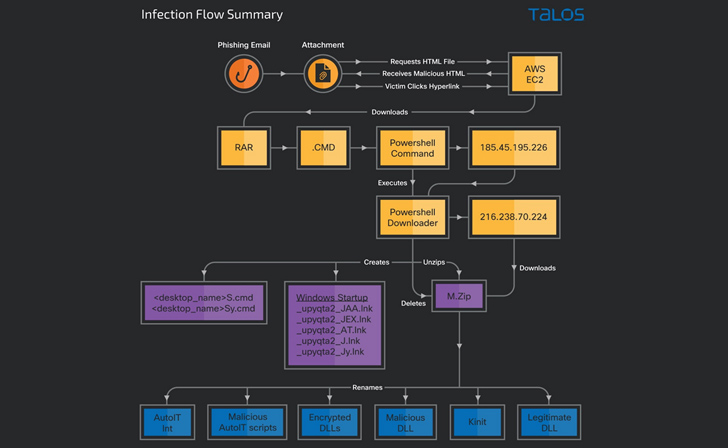

Los ataques comienzan con correos electrónicos de phishing con seńuelos de temática fiscal que inducen a los destinatarios a abrir un archivo HTML adjunto que, a su vez, incluye un enlace que contiene un archivo RAR.

Al abrir el contenido del archivo, se ejecuta un script descargador de PowerShell que se encarga de recuperar un archivo ZIP que contiene las principales cargas útiles desde un servidor remoto y de reiniciar el equipo.

El reinicio del sistema también sirve como plataforma de lanzamiento para el troyano bancario y la herramienta de spam, lo que permite al actor de la amenaza robar datos, registrar pulsaciones de teclas, capturar pantallas y difundir correos electrónicos de phishing adicionales a los contactos de la víctima.

"Esta campańa implica una cadena de ataque de varias etapas que comienza con un correo electrónico de phishing y conduce a la entrega de la carga útil a través de la ejecución de un script PowerShell downloader y sideloading a ejecutables legítimos", dijo Raghuprasad

El troyano bancario es una DLL de Windows de 32 bits escrita en el lenguaje de programación Delphi, y comparte solapamientos con otras familias de malware brasileńas como Mekotio y Casbaneiro.

Horabot, por su parte, es un programa botnet de phishing para Outlook escrito en PowerShell que es capaz de enviar correos electrónicos de phishing a todas las direcciones de correo electrónico del buzón de la víctima para propagar la infección. También es un intento deliberado de minimizar la exposición de la infraestructura de phishing del actor de la amenaza.

La revelación llega una semana después de que SentinelOne atribuyera a un desconocido actor de amenazas brasileńo una campańa de larga duración dirigida a más de 30 instituciones financieras portuguesas con malware de robo de información desde 2021.

También se produce tras el descubrimiento de un nuevo troyano bancario para Android apodado PixBankBot que abusa de los servicios de accesibilidad del sistema operativo para realizar transferencias de dinero fraudulentas a través de la plataforma de pagos brasileńa PIX.

PixBankBot es también el último ejemplo de malware que se centra específicamente en los bancos brasileńos, con capacidades similares a BrasDex, PixPirate y GoatRAT que se han detectado en los últimos meses.

En todo caso, los acontecimientos representan una iteración más de un grupo más amplio de esfuerzos de hacking con motivaciones financieras que emanan de Brasil, por lo que es crucial que los usuarios se mantengan vigilantes para evitar ser presa de este tipo de amenazas.

Fuente: thehackernews