A medida que nos adentramos en 2024, Gcore ha publicado su último informe Gcore Radar, una publicación semestral en la que la empresa da a conocer análisis internos para hacer un seguimiento de los ataques DDoS. La amplia red de centros de depuración de Gcore, distribuida internacionalmente, les permite seguir las tendencias de los ataques a lo largo del tiempo. Siga leyendo para conocer las tendencias de los ataques DDoS en el tercer y cuarto trimestre de 2023, y lo que significan para el desarrollo de una estrategia de protección sólida en 2024.

Conclusiones clave de Gcore

Las tendencias de los ataques DDoS para el segundo semestre de 2023 revelan una evolución alarmante de la escala y la sofisticación de las ciberamenazas.

Potencia de ataque sin precedentes

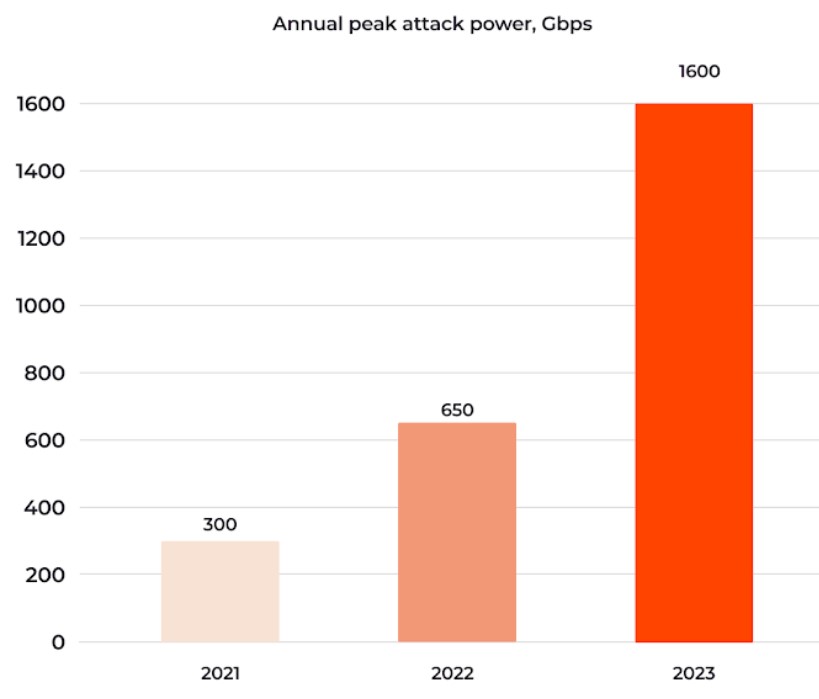

En los últimos tres ańos se ha producido un aumento anual >100% en el volumen de ataques DDoS de pico (máximo registrado):

- En 2021, la capacidad máxima de ataques DDoS fue de 300 Gbps.

- En 2022, aumentó a 650 Gbps

- En el primer y segundo trimestre de 2023, volvió a aumentar a 800 Gbps.

- En el tercer y cuarto trimestre de 2023, aumentó a 1600 Gbps (1,6 Tbps).

En particular, el salto a H2 de 2023 significa que la industria de la ciberseguridad está midiendo los ataques DDoS en una nueva unidad, los Terabits.

Potencia máxima de ataque en 2021-2023 en Gbps

Esto ilustra una escalada significativa y continua en el dańo potencial de los ataques DDoS, una tendencia que Gcore espera que continúe en 2024.

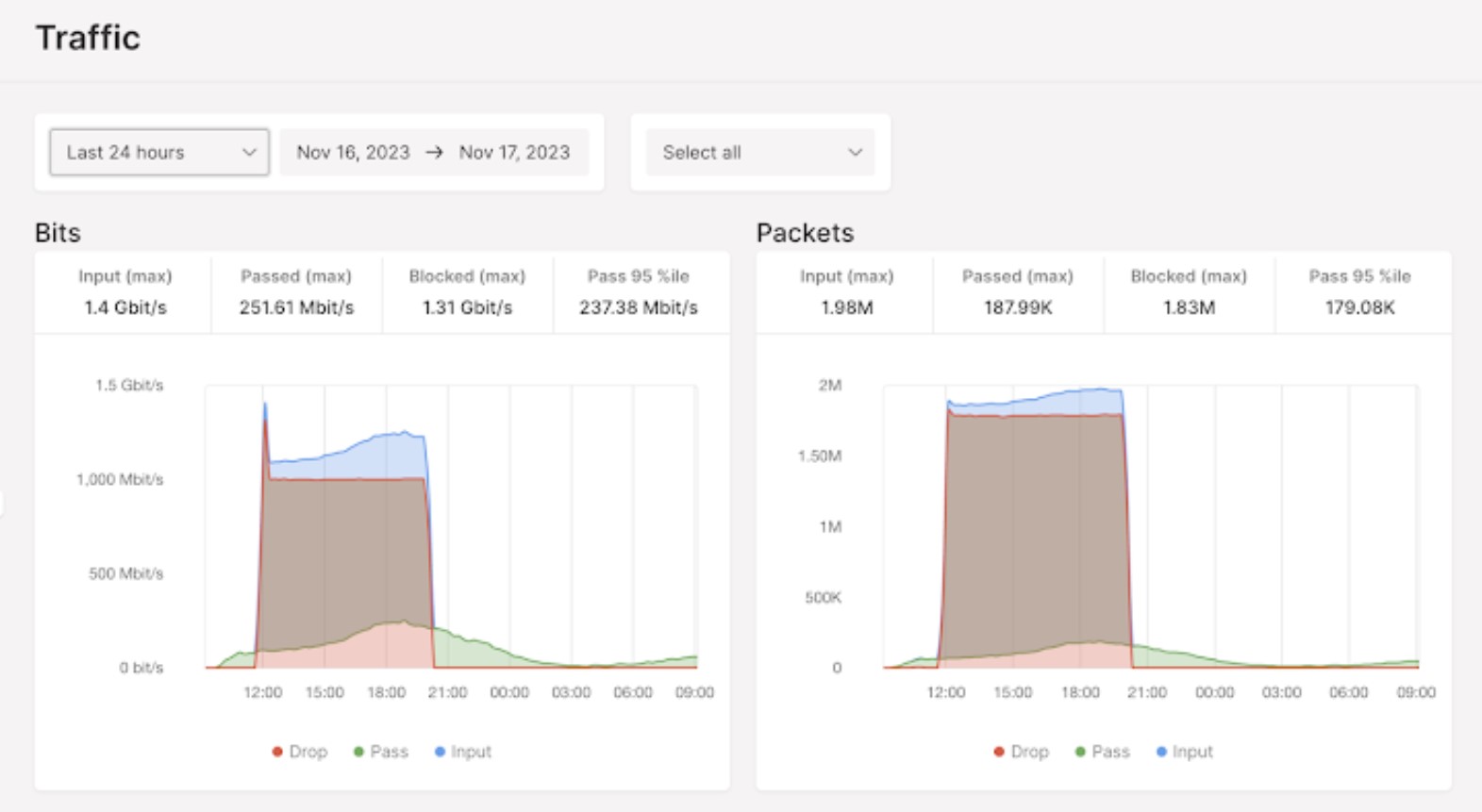

Duración de los ataques

Gcore observó que la duración de los ataques oscilaba entre tres minutos y nueve horas, con una media de aproximadamente una hora. Normalmente, los ataques cortos son más difíciles de detectar, ya que no permiten un análisis adecuado del tráfico debido a la escasez de datos, y como son más difíciles de reconocer, también son más difíciles de mitigar. Los ataques más largos requieren más recursos para combatirlos, lo que exige una respuesta de mitigación potente; de lo contrario, el riesgo es una indisponibilidad prolongada del servidor.

El ataque más largo registrado por Gcore duró nueve horas

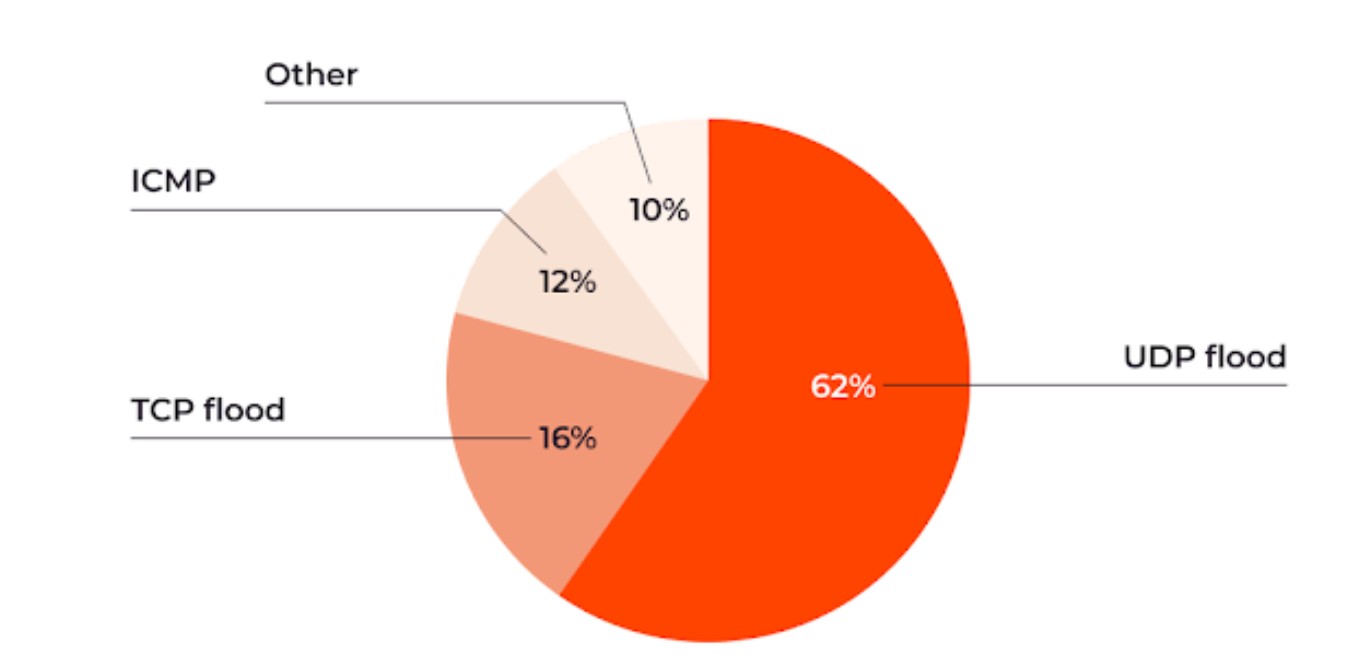

Tipos de ataque predominantes

Las inundaciones UDP siguen dominando, constituyendo el 62% de los ataques DDoS. Las inundaciones TCP y los ataques ICMP también siguen siendo populares, con un 16% y un 12% del total, respectivamente.

Todos los demás tipos de ataques DDoS, incluidas las inundaciones SYN, SYN+ACK y RST, representaron apenas un 10% en conjunto. Aunque algunos atacantes pueden utilizar estos métodos más sofisticados, la mayoría sigue centrándose en enviar un gran volumen de paquetes para derribar servidores.

Tipos de ataque dominantes en H2 de 2023

La variación en los métodos de ataque hace necesaria una estrategia de defensa polifacética que pueda proteger frente a una serie de técnicas DDoS.

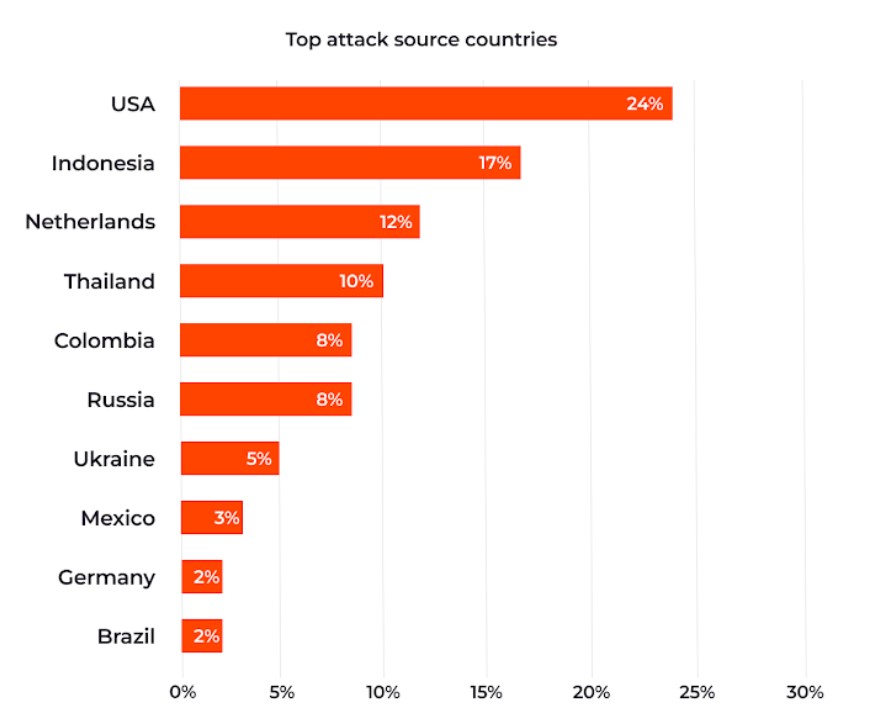

Fuentes de ataque globales

Esta propagación global de las fuentes de ataque demuestra la naturaleza sin fronteras de las ciberamenazas, donde los atacantes operan a través de las fronteras nacionales. Gcore identificó diversos orígenes de ataques en la segunda mitad de 2023, con Estados Unidos a la cabeza con un 24%. Indonesia (17%), Países Bajos (12%), Tailandia (10%), Colombia (8%), Rusia (8%), Ucrania (5%), México (3%), Alemania (2%) y Brasil (2%) ocupan los diez primeros puestos, lo que ilustra una amenaza global generalizada.

Propagación geográfica del origen del ataque

La distribución geográfica de las fuentes de ataques DDoS proporciona información importante para la creación de estrategias de defensa específicas y para la elaboración de políticas internacionales destinadas a combatir la ciberdelincuencia. Sin embargo, determinar la ubicación del atacante es un reto debido al uso de técnicas como la suplantación de IP y la implicación de redes de bots distribuidas. Esto dificulta la evaluación de las motivaciones y capacidades, que pueden variar desde acciones patrocinadas por el Estado hasta piratas informáticos individuales.

Sectores atacados

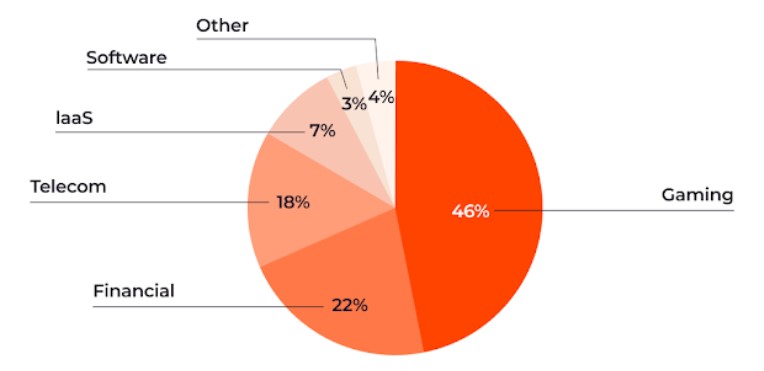

Las industrias más atacadas en el segundo semestre de 2023 ponen de manifiesto el impacto de los ataques DDoS en diversos sectores:

- El sector del juego sigue siendo el más afectado, soportando el 46% de los ataques.

- El sector financiero, incluidos los bancos y los servicios de apuestas, ocupó el segundo lugar con un 22%.

- Las telecomunicaciones (18 %), los proveedores de infraestructura como servicio (IaaS) (7 %) y las empresas de software informático (3 %) también sufrieron ataques significativos.

Ataques DDoS por industria afectada

Desde el anterior informe Gcore Radar, los atacantes no han cambiado de objetivo: Los sectores financiero y del juego son especialmente interesantes para los atacantes, probablemente debido a sus beneficios económicos y al impacto en los usuarios. Esto subraya la necesidad de estrategias de ciberseguridad dirigidas a los sectores más afectados, como contramedidas para servidores de juegos específicos.

Análisis

Los datos de la segunda mitad de 2023 ponen de relieve una tendencia preocupante en el panorama de los ataques DDoS. El aumento de la potencia de ataque a 1,6 Tbps es particularmente alarmante, seńalando un nuevo nivel de amenaza para el que las organizaciones deben prepararse. A modo de comparación, incluso un "humilde" ataque de 300 Gbps es capaz de inutilizar un servidor desprotegido. Junto con la distribución geográfica de las fuentes de ataque, está claro que las amenazas DDoS son un problema grave y global, que requiere la cooperación internacional y el intercambio de inteligencia para mitigar eficazmente los ataques potencialmente devastadores.

La variedad en la duración de los ataques sugiere que los atacantes se están volviendo más estratégicos, adaptando sus enfoques a blancos y objetivos específicos:

- En el sector de los juegos, por ejemplo, los asaltos son relativamente poco potentes y duraderos, pero más frecuentes, ya que causan repetidas interrupciones en un servidor específico con el objetivo de perturbar la experiencia de los jugadores para obligarles a cambiar al servidor de un competidor.

- En los sectores financiero y de telecomunicaciones, donde el impacto económico es más inmediato, los ataques suelen ser de mayor volumen y de duración muy variable.

Los ataques a los sectores del juego, financiero, de las telecomunicaciones y de la infraestructura de servicios de Internet (IaaS) reflejan la decisión estratégica de los agresores de elegir servicios cuya interrupción tiene un impacto económico y operativo significativo.

Conclusión

El informe Gcore Radar correspondiente al tercer y cuarto trimestre de 2023 es un recordatorio oportuno de la naturaleza en constante evolución de las ciberamenazas. Las organizaciones de todos los sectores deben invertir en medidas de ciberseguridad integrales y adaptables. Mantenerse por delante de las amenazas DDoS requiere un profundo conocimiento de los patrones y estrategias cambiantes de los ciberatacantes.

Fuente: thehackernews.com