El Grupo GTD de Chile advierte de que un ciberataque ha afectado a su plataforma de Infraestructura como Servicio (IaaS), interrumpiendo los servicios en línea.

Grupo GTD es una empresa de telecomunicaciones que ofrece servicios en toda Latinoamérica, con presencia en Chile, Espańa, Colombia y Perú. La empresa presta diversos servicios de TI, como acceso a Internet, telefonía móvil y fija, y servicios gestionados de TI y centros de datos.

En la mańana del 23 de octubre, GTD sufrió un ciberataque que afectó a numerosos servicios, incluidos sus centros de datos, acceso a Internet y voz sobre IP (VoIP).

"Entendemos la importancia de una comunicación proactiva y fluida ante incidentes, por lo que, de acuerdo con lo que hemos hablado previamente por teléfono, me gustaría informarte de que estamos experimentando un impacto parcial en los servicios como consecuencia de un incidente de ciberseguridad", se lee en una notificación de incidente de seguridad de GTD.

"Este impacto se limita a parte de nuestra plataforma laas y a algunos servicios compartidos (servicios de telefonía IP, VPNs y sistema de televisión OTT). Nuestro COR de comunicaciones, así como nuestro ISP, funcionan con normalidad".

Para evitar la propagación del ataque, la compańía desconectó su plataforma IaSS de Internet, lo que provocó estos cortes.

Hoy, el Equipo de Respuesta a Incidentes de Seguridad Informática de Chile (CSIRT) confirmó que GTD sufrió un ataque de ransomware.

"El Equipo de Respuesta a Incidentes de Seguridad Informática (CSIRT del Gobierno) del Ministerio del Interior y Seguridad Pública fue notificado por la empresa GTD sobre un ransomware que afectó a parte de sus plataformas IaaS durante la mańana del lunes 23 de octubre", se lee en un comunicado traducido por máquina en el sitio web del CSIRT.

"Como consecuencia, algunos servicios públicos de nuestro país han presentado indisponibilidad en sus páginas web".

El CSIRT está exigiendo a todas las instituciones públicas que utilizan los servicios IaaS de GTD que notifiquen al Gobierno en virtud del decreto nş 273, que obliga a todos los organismos del Estado a informar cuando un incidente de ciberseguridad pueda afectarles.

Publicados los IOC del ransomware

Aunque el CSIRT no ha revelado el nombre de la operación de ransomware detrás del ataque a GTD, BleepingComputer ha averiguado que se trataba de la variante de ransomware Rorschach utilizada anteriormente en un ataque a una empresa estadounidense.

El ransomware Rorschach (también conocido como BabLock) es un cifrador relativamente nuevo detectado por Check Point Research en abril de 2023. Aunque los investigadores no pudieron vincular el cifrador a una banda de ransomware concreta, advirtieron de que era sofisticado y muy rápido, capaz de cifrar un dispositivo en 4 minutos y 30 segundos.

En un informe sobre el ataque GTD visto por BleepingComputer, los actores de la amenaza están utilizando vulnerabilidades de carga lateral de DLL en ejecutables legítimos de Trend Micro, BitDefender y Cortex XDR para cargar una DLL maliciosa.

Esta DLL es el inyector Rorschach, que inyectará un payload de ransomware llamada "config[.]ini" en un proceso del Bloc de notas. Una vez cargado, el ransomware comenzará a cifrar los archivos del dispositivo.

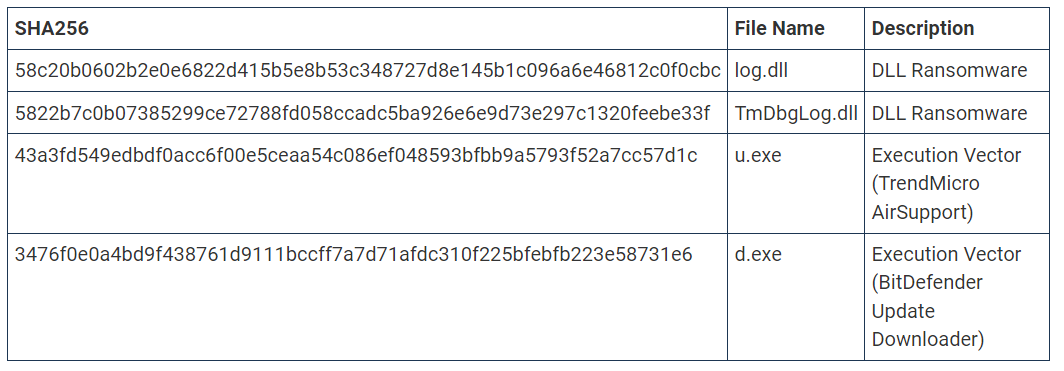

CSIRT ha compartido los siguientes IOC relacionados con el ataque a GTD a continuación, siendo u.exe y d.exe los ejecutables legítimos de TrendMicro y BitDefender utilizados en el ataque y las DLL que contienen el malware.

El CSIRT de Chile recomienda a todas las organizaciones conectadas al IaaS de GTD realizar los siguientes pasos para confirmar que no fueron vulneradas en el ataque:

- Realizar un escaneo completo de su infraestructura con antivirus.

- Verifique que no haya software sospechoso en sus sistemas.

- Revise las cuentas existentes en su servidor y confirme que no se han creado cuentas nuevas.

- Analice el procesamiento y el rendimiento del disco duro para asegurarse de que no está alterado.

- Compruebe si existe algún tipo de variación en la información o fuga de datos de la empresa y sus bases de datos.

- Compruebe el tráfico de su red.

- Mantenga un registro actualizado de sus sistemas para garantizar una supervisión eficaz.

- Restrinja el acceso vía SSH a los servidores, sólo si es estrictamente necesario.

A principios de este ańo, el ejército chileno sufrió un ataque de ransomware Rhysida, donde BleepingComputer fue informado de que los actores de la amenaza liberaron 360.000 documentos robados al gobierno.

Fuente: bleepingcomputer