La Junta Electoral del Distrito de Columbia (DCBOE) dice que un actor de amenazas que violó un servidor web operado por el proveedor de alojamiento DataNet Systems a principios de octubre puede haber obtenido acceso a la información personal de todos los votantes registrados.

Toda la lista de votantes que pudo haber estado expuesta contiene una amplia gama de información de identificación personal (PII), incluidos números de licencia de conducir, fechas de nacimiento, números parciales de seguro social e información de contacto, como números de teléfono y direcciones de correo electrónico.

"Hoy, DCBOE se enteró de que PUEDE haberse accedido a la lista completa de votantes en una violación del servidor de base de datos de DataNet Systems", tuiteó la agencia el día de ayer.

"DataNet Systems no pudo determinar si se pudo haber accedido a este archivo ni cuándo, ni a cuántos registros de votantes, si es que se accedió a alguno", dijo DCBOE en una actualización del viernes.

"Por precaución, DCBOE se comunicará con todos los votantes registrados. Además, DCBOE colaborará con Mandiant, una firma consultora de ciberseguridad, para ayudarlos con los próximos pasos".

La violación del sitio web conduce a la filtración de datos de los votantes

El 5 de octubre de 2023, el DCBOE tuvo conocimiento de una infracción que involucraba a un actor de amenazas conocido como RansomVC, que afirmaba haber robado 600.000 líneas de datos de votantes estadounidenses, incluidos registros de votantes de DC.

En colaboración con el Equipo de Respuesta a Incidentes Informáticos (CIRT) de MS-ISAC, la agencia eliminó su sitio web al descubrir el ataque. Lo reemplazaron con una página de mantenimiento para contener la situación después de identificar el sitio web como la fuente de la infracción.

Investigaciones adicionales revelaron que los atacantes obtuvieron acceso a la información a través del servidor web de DataNet, el proveedor de alojamiento de la autoridad electoral de Washington DC. Ninguna base de datos o servidor de DCBOE se vio directamente comprometido en el incidente.

El DCBOE está investigando la violación con la ayuda de expertos en seguridad externos, la Oficina Federal de Investigaciones (FBI) y el Departamento de Seguridad Nacional (DHS).

Los esfuerzos se centran en evaluar el alcance total de la violación, identificar las vulnerabilidades explotadas durante el ataque e implementar medidas para salvaguardar los datos y sistemas de los votantes.

Datos robados a la venta

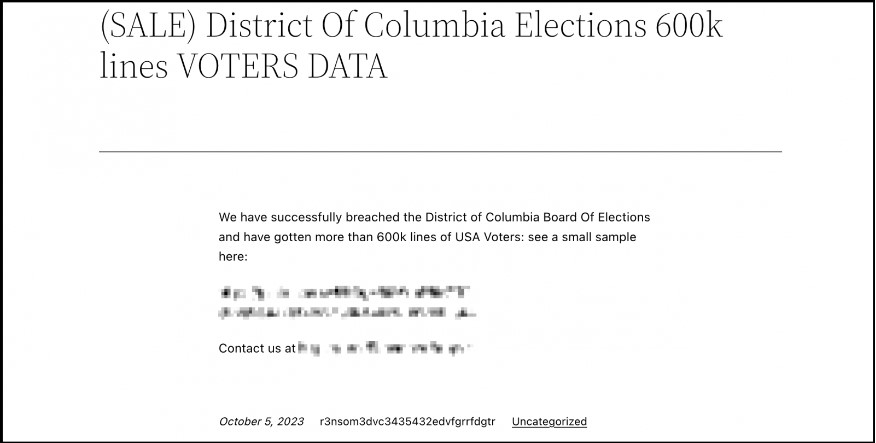

En su sitio web oscuro, RansomedVC afirma que la reciente violación de seguridad provocó el robo de más de 600.000 líneas de datos de votantes de los Estados Unidos.

"Hemos penetrado con éxito en la Junta Electoral del Distrito de Columbia y hemos adquirido más de 600.000 líneas de votantes estadounidenses", dice el actor de amenazas.

RansomedVC dice que los datos robados contienen información personal de los votantes de Washington DC, incluidos nombres, identificaciones de registro, identificaciones de votantes, números parciales de Seguro Social, números de licencia de conducir, fechas de nacimiento, números de teléfono, correos electrónicos y más.

La información todavía está disponible para la venta en el sitio de filtración de la web oscura del actor de amenazas, aunque el precio sigue sin revelarse.

Fuga de datos de RansomedVC DCBOE

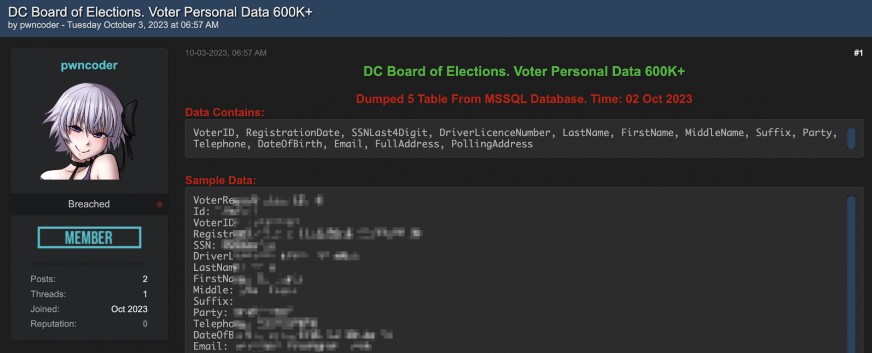

A pesar de la afirmación de RansomedVC sobre la violación y su intento actual de vender los datos en su sitio de filtración, una fuente anónima mencionó el 3 de octubre que la base de datos DCBOE robada se puso a la venta por primera vez en los foros de piratería BreachForums y Sinister.ly por un usuario llamado pwncoder.

Vale la pena seńalar que ambas publicaciones se eliminaron desde entonces y RansomedVC es el único actor de amenazas que aún vende los datos.

También mencionaron que los datos se extrajeron de una base de datos MSSQL robada que contenía los detalles de más de 600.000 votantes del Distrito de Columbia.

Fuga de pwncoder DCBOE

Las recientes afirmaciones hechas por RansomedVC de haber pirateado los servidores de Sony y robado más de 260 GB de archivos (con un archivo filtrado de 2 MB compartido como prueba) también fueron cuestionadas por otro actor de amenazas conocido como MajorNelson, quien publicó un archivo de 2,4 GB de archivos en BreachForums, también supuestamente tomado de los sistemas de Sony.

Aunque los datos que compartieron parecen estar asociados con Sony, no se pudo confirmar de forma independiente la autenticidad de las afirmaciones hechas por cualquiera de las partes.

Fuente: bleepingcomputer.com