GoTrim, un nuevo malware botnet basado en Go, escanea la Internet en busca de sitios web de WordPress e intenta forzar la contrase±a del administrador y tomar el control del sitio.

El compromiso implica riesgos potenciales de seguridad, incluyendo el despliegue de malware y la inyecci¾n de scripts que roban informaci¾n de tarjetas de crķdito, pudiendo afectar a millones de personas, dependiendo de la popularidad de los sitios vulnerados.

GoTrim se dirige a los sitios de WordPress

La campa±a de malware GoTrim se observ¾ por primera vez en septiembre de 2022 y a·n contin·a. La red de bots es conocida en el mundo de la ciberdelincuencia, pero tras un anßlisis exhaustivo, los investigadores de Fortinet informaron de que el malware a·n estß en fase de desarrollo.

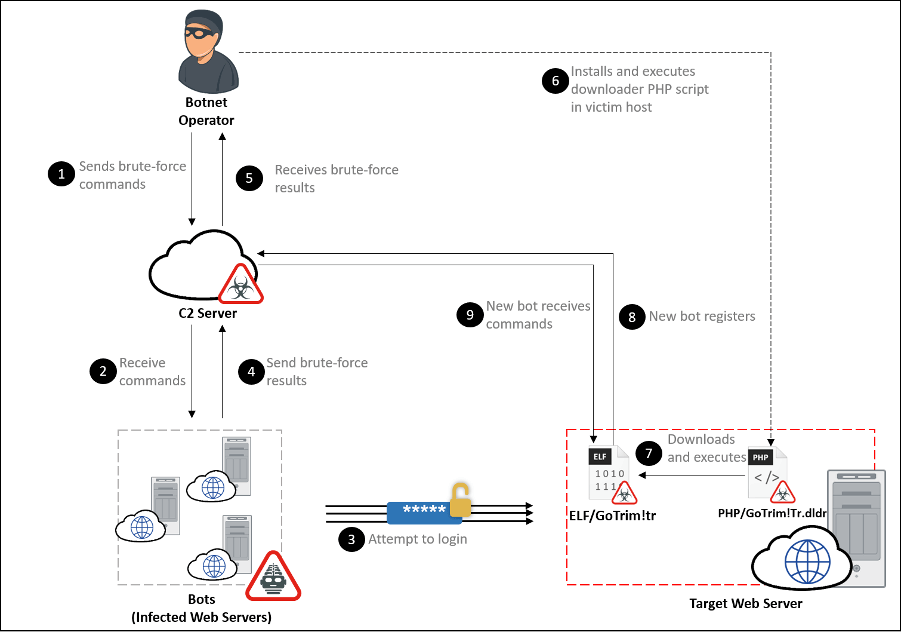

Los operadores de GoTrim alimentan la red de botnets con sitios web objetivo y un conjunto especĒfico de credenciales. A continuaci¾n, el malware se conecta a cada sitio e intenta forzar las cuentas de administrador utilizando la informaci¾n proporcionada.

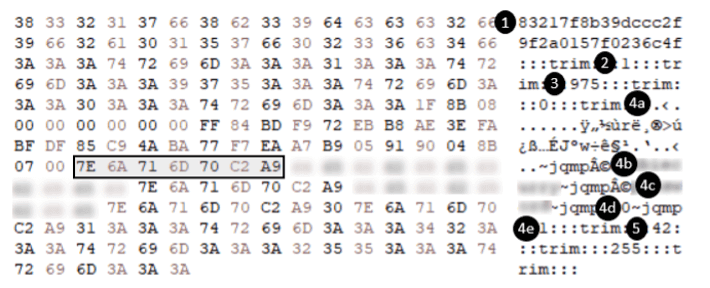

Una vez que un sitio web es violado, GoTrim inicia sesi¾n en el sitio e informa de la infecci¾n a su servidor C2. El ID del bot se genera automßticamente utilizando hashing MD5. Despuķs de esto, el malware utiliza scripts PHP para obtener clientes bot GoTrim desde una URL codificada y elimina tanto el script como el componente de fuerza bruta del sistema infectado.

C¾mo opera

La botnet funciona en modo "cliente" y "servidor".

En modo servidor, el malware inicia una conexi¾n con el C2 de la botnet. Mientras tanto, en modo cliente, inicia un servidor HTTP y espera peticiones del C2. Sin embargo, si el endpoint infectado estß conectado directamente a Internet, GoTrim pasa por defecto al modo servidor.

GoTrim envĒa peticiones de baliza al C2 cada par de minutos. Continuarß envißndolas hasta que reciba una respuesta, y si no hay respuesta despuķs de 100 intentos, el proceso terminarß.

El C2 puede enviar comandos cifrados al bot GoTrim, como:

- Validar las credenciales proporcionadas frente a dominios de WordPress

- Validar las credenciales proporcionadas frente a dominios Joomla (no implementado)

- Validaci¾n de las credenciales proporcionadas para dominios OpenCart

- Validar las credenciales proporcionadas frente a dominios Data Life Engine (no implementado)

- Detectar la instalaci¾n de WordPress, Joomla, OpenCart o Data Life Engine CMS en el dominio.

- Terminar el malware

Evitar la detecci¾n

Para evitar ser detectado por el equipo de seguridad de WordPress, GoTrim no se dirige a sitios alojados en Wordpress.com y, en su lugar, s¾lo se dirige a sitios autoalojados.

Para ello, comprueba el encabezado HTTP "Referer" en busca de "wordpress.com" y, si lo detecta, deja de atacar el sitio.

"Dado que los proveedores de alojamiento gestionado de WordPress, como wordpress.com, suelen aplicar mßs medidas de seguridad para supervisar, detectar y bloquear los intentos de fuerza bruta que los sitios web de WordPress autoalojados, las probabilidades de ķxito no compensan el riesgo de ser descubierto", explican los investigadores.

Ademßs, GoTrim imita las solicitudes legĒtimas de Firefox en Windows de 64 bits para eludir las protecciones anti-bot.

Por ·ltimo, si el sitio de WordPress objetivo utiliza un plugin CAPTCHA para detener bots, el malware lo detecta y carga el solucionador correspondiente. Actualmente, es compatible con siete plugins populares.

Fortinet tambiķn dijo que la red de bots GoTrim evita los sitios alojados en "1gb.ru", pero no pudo determinar las razones exactas para hacerlo.

Para mitigar la amenaza de GoTrim, los propietarios de sitios WordPress deben utilizar contrase±as de administrador seguras y difĒciles de forzar o utilizar un complemento 2FA.

Por ·ltimo, los administradores de WordPress deben actualizar el software CMS de base y todos los plugins activos en el sitio a la ·ltima versi¾n disponible, que aborda las vulnerabilidades conocidas que los hackers pueden aprovechar para el compromiso inicial.

Fuente: bleepingcomputer