Los hackers estŠn secuestrando tiendas online para mostrar modernos formularios de pago falsos de aspecto realista con el fin de robar tarjetas de crťdito a clientes desprevenidos.

Estos formularios de pago se muestran como un modal, contenido HTML superpuesto en la parte superior de la pŠgina web principal, lo que permite al usuario interactuar con formularios de inicio de sesiůn o contenido de notificaciůn sin salir de la pŠgina.

Cuando los modales estŠn activos, el contenido de fondo a veces se atenķa o difumina para llamar la atenciůn sobre el contenido modal.

En un nuevo informe de Malwarebytes, los estafadores de MageCart estŠn secuestrando las pŠginas de pago de tiendas online legŪtimas para mostrar sus propios formularios de pago falsos como modales para robar las tarjetas de crťdito de los clientes.

Estos modales destacan porque a veces parecen incluso mejores que el original, al no tener signos visuales que puedan hacer sospechar que no son reales.

Mejor que el autťntico

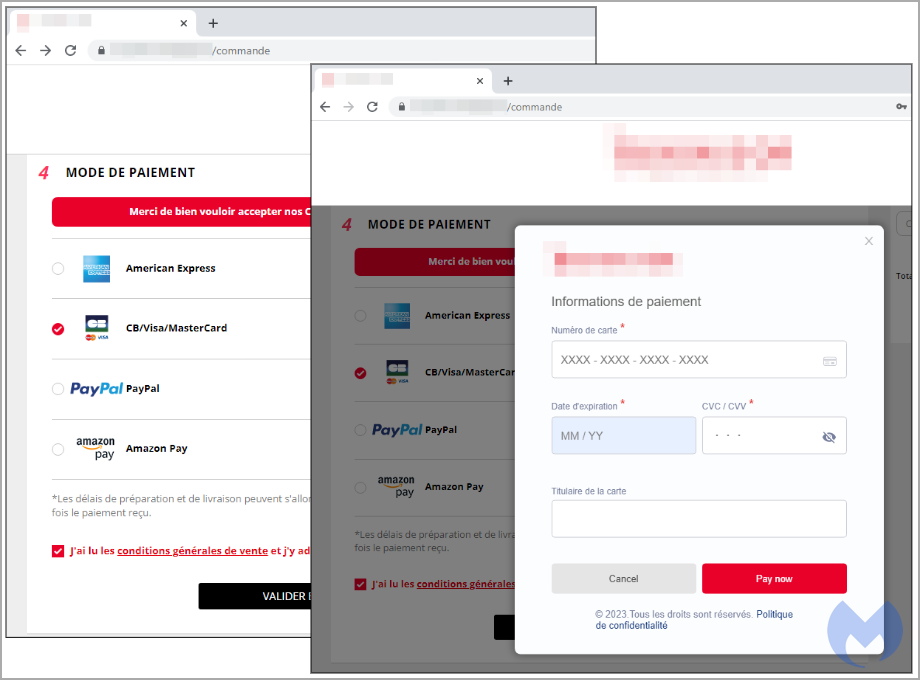

Un caso destacado en el informe de Malwarebytes se refiere a una tienda parisina de accesorios de viaje basada en PrestaShop y comprometida por la nueva campaŮa de Kritec.

Kritec es un skimmer JavaScript de tarjetas de crťdito que Malwarebytes detectů por primera vez en tiendas Magento en marzo de 2022, por lo que es probable que el mismo actor de amenazas estť detrŠs de ťl.

Malwarebytes informa que el skimmer que infectů la pŠgina es bastante complejo, y su cůdigo estŠ muy ofuscado con codificaciůn base64.

Al llegar a la pŠgina de pago del sitio infectado, en lugar de mostrarse el formulario de pago del sitio, el script malicioso muestra un modal con el logotipo de la marca, el idioma correcto (francťs) y elegantes elementos de interfaz.

Sin embargo, este falso formulario de pago estŠ diseŮado para robar la informaciůn de la tarjeta de crťdito de los clientes y enviarla de vuelta a los hackers.

Una vez que los compradores introducen sus datos en el modal, ťste muestra un cargador falso momentŠneamente y luego muestra un error falso, redirigiendo al usuario a la URL de pago real.

Sin embargo, en segundo plano, los actores de la amenaza ya han robado todos los datos introducidos, incluidos el nķmero de tarjeta de crťdito, la fecha de caducidad, el nķmero CVV y el nombre del titular de la tarjeta.

AdemŠs, el skimmer deja caer una cookie en los usuarios que han sido atacados con ťxito para evitar que se vuelva a cargar el modal malicioso en el mismo sitio o en otro. De este modo se evita recopilar datos duplicados y se minimiza la exposiciůn de la operaciůn.

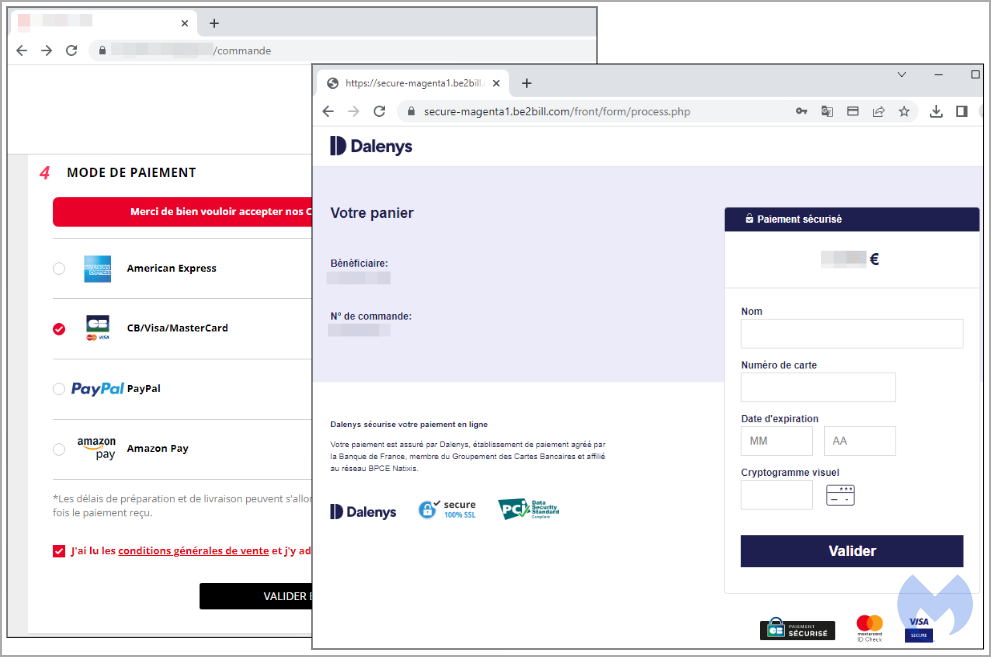

Los analistas de Malwarebytes bloquearon el script del skimmer de tarjetas de crťdito para permitir que se cargara el formulario de pago original, y la comparaciůn entre ambos deja estťticamente derrotado al autťntico.

La pŠgina de pago real redirige a los visitantes a un procesador externo y, una vez introducidos los datos bancarios, el cliente vuelve a la pŠgina de la tienda.

Aunque la redirecciůn a un sitio externo es un paso tŪpico en los pagos en lŪnea, inspira menos confianza en el visitante que el formulario modal que se muestra directamente en la pŠgina.

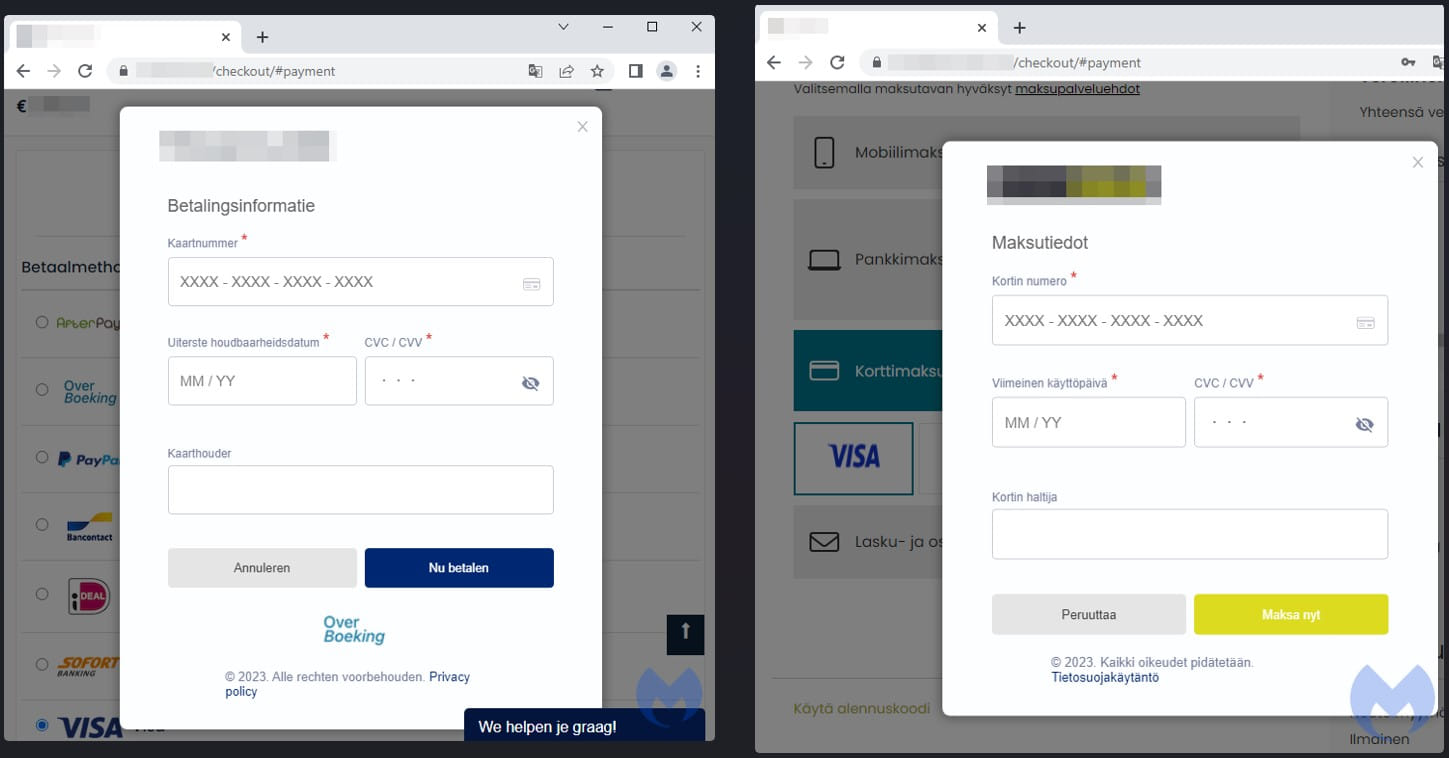

Por desgracia, Malwarebytes ha observado pruebas de que la tendencia de utilizar formularios modales estŠ ganando terreno en la comunidad de ciberdelincuentes de Magecart.

Otros ejemplos de sitios web que ofrecen falsos formularios de pago a los visitantes incluyen un sitio de comercio electrůnico holandťs y otro finlandťs, ambos con un diseŮo elegante que les ayuda a pasar por autťnticos.

"Es posible que varios actores de amenazas estťn involucrados en esas campaŮas y personalizando los skimmers en consecuencia", se lee en el informe.

"Aunque muchas tiendas pirateadas tenŪan un skimmer genťrico, parece que los modales personalizados se desarrollaron hace bastante poco, quizŠ hace uno o dos meses".

Los compradores en lŪnea deben estar muy atentos y preferir mťtodos de pago electrůnicos o tarjetas privadas de un solo uso con lŪmites de carga que resulten inķtiles en manos de los ciberdelincuentes.

Fuente: bleepingcomputer