Los operadores de malware abusan cada vez más de la plataforma Google Ads para propagar malware a usuarios desprevenidos que buscan productos de software populares.

Entre los productos suplantados en estas campańas se incluyen Grammarly, MSI Afterburner, Slack, Dashlane, Malwarebytes, Audacity, ?Torrent, OBS, Ring, AnyDesk, Libre Office, Teamviewer, Thunderbird y Brave.

Los actores de la amenaza clonan los sitios web oficiales de los proyectos anteriores y distribuyen versiones troyanizadas del software cuando los usuarios hacen clic en el botón de descarga.

Algunos de los programas maliciosos entregados a los sistemas de las víctimas de esta manera incluyen variantes de Raccoon Stealer, una versión personalizada de Vidar Stealer y el cargador de malware IcedID.

BleepingComputer ha informado recientemente sobre este tipo de campańas, lo que ayudó a revelar una campańa masiva de typosquatting que utilizó más de 200 dominios para hacerse pasar por proyectos de software. Otro ejemplo es una campańa que usa portales MSI Afterburner falsos para infectar a los usuarios con el ladrón RedLine.

Sin embargo, un detalle que faltaba era cómo los usuarios estaban expuestos a estos sitios web, información que ahora se conoce.

Dos informes de Guardio Labs y Trend Micro explican que estos sitios web maliciosos se promocionan a un público más amplio a través de campańas publicitarias de Google.

Abuso de anuncios de Google

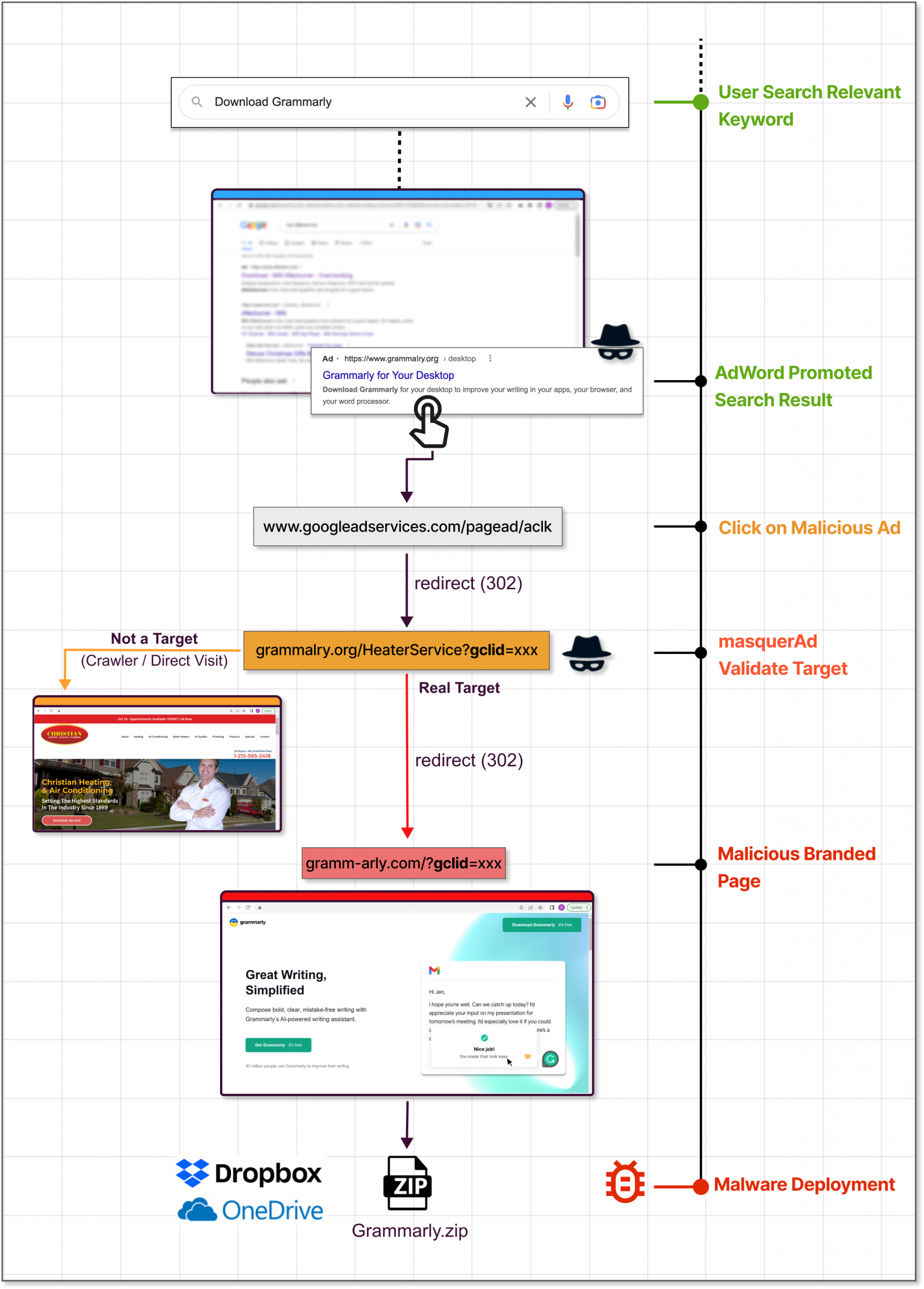

La plataforma Google Ads ayuda a los anunciantes a promocionar páginas en la Búsqueda de Google, ubicándolas en los primeros lugares de la lista de resultados como anuncios, a menudo por encima del sitio web oficial del proyecto.

Esto significa que los usuarios que busquen software legítimo en un navegador sin un bloqueador de anuncios activo verán primero la promoción y es probable que hagan clic en ella porque se parece mucho al resultado de la búsqueda real.

Si Google detecta que el sitio de destino es malicioso, la campańa se bloquea y los anuncios se eliminan, por lo que los actores de amenazas deben emplear un truco en ese paso para evitar las comprobaciones automáticas de Google.

Según Guardio y Trend Micro, el truco consiste en llevar a las víctimas que hacen clic en el anuncio a un sitio irrelevante pero benigno creado por el atacante y luego redirigirlas a un sitio malicioso que se hace pasar por el proyecto de software.

"En el momento en que esos sitios 'disfrazados' son visitados por visitantes específicos, el servidor los redirige inmediatamente al sitio falso y de allí a la carga útil maliciosa", explica Guardio Labs en el informe .

?Esos sitios maliciosos son prácticamente invisibles para los visitantes que no llegan desde el flujo promocional real y se muestran como sitios benignos y no relacionados con rastreadores, bots, visitantes ocasionales y, por supuesto, para los encargados de hacer cumplir las políticas de Google? - Guardio Labs

La carga útil, que viene en formato ZIP o MSI, se descarga de servicios de intercambio de archivos y alojamiento de código acreditados, como GitHub, Dropbox o CDN de Discord. Esto asegura que cualquier programa antivirus que se esté ejecutando en la máquina de la víctima no objetará la descarga.

Guardio Labs dice que en una campańa que observaron en noviembre, el actor de amenazas atrajo a los usuarios con una versión troyanizada de Grammarly que entregó Raccoon Stealer.

El malware estaba incluido con el software legítimo. Los usuarios obtendrían lo que descargaron y el malware se instalaría en silencio.

El informe de Trend Micro , que se centra en una campańa de IcedID, dice que los actores de amenazas abusan del sistema de dirección de tráfico de Keitaro para detectar si el visitante del sitio web es un investigador o una víctima válida antes de que ocurra la redirección. El abuso de este TDS se ha visto desde 2019 .

Evita las descargas dańinas

Los resultados de búsqueda promocionados pueden ser complicados, ya que llevan todos los signos de legitimidad. El FBI emitió recientemente una advertencia sobre este tipo de campańa publicitaria, instando a los usuarios de Internet a ser muy cautelosos.

Una buena manera de bloquear estas campańas es activar un bloqueador de anuncios en su navegador web, que filtra los resultados promocionados de la Búsqueda de Google.

Otra precaución sería desplazarse hacia abajo hasta que vea el dominio oficial del proyecto de software que está buscando. Si no está seguro, el dominio oficial aparece en la página de Wikipedia del software.

Si visita el sitio web de un proyecto de software en particular con frecuencia para obtener actualizaciones, es mejor marcar la URL como favorita y usarla para el acceso directo.

Una seńal común de que el instalador que está a punto de descargar podría ser malicioso es un tamańo de archivo anormal.

Otro claro indicio de juego sucio es el dominio del sitio de descarga, que puede parecerse al oficial pero tiene caracteres intercambiados en el nombre o una sola letra incorrecta, lo que se conoce como "typosquatting".

Fuente: BC.