Más de una docena de aplicaciones Android maliciosas identificadas en Google Play Store que se han descargado colectivamente más de 8 millones de veces contienen un malware conocido como SpyLoan, según nuevos hallazgos de McAfee Labs.

«Estas aplicaciones PUP (programas potencialmente no deseados) utilizan tácticas de ingeniería social para engańar a los usuarios para que proporcionen información confidencial y concedan permisos adicionales a las aplicaciones móviles, lo que puede conducir a la extorsión, el acoso y la pérdida financiera», dijo el investigador de seguridad Fernando Ruiz en un análisis publicado la semana pasada.

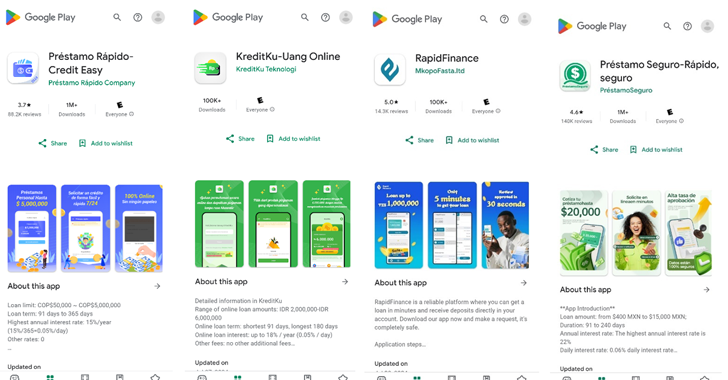

Las aplicaciones recién descubiertas pretenden ofrecer préstamos rápidos con requisitos mínimos para atraer a usuarios desprevenidos en México, Colombia, Senegal, Tailandia, Indonesia, Vietnam, Tanzania, Perú y Chile.

A continuación se enumeran las 15 aplicaciones de préstamos abusivos. Se dice que cinco de estas aplicaciones que todavía están disponibles para su descarga en la tienda oficial de aplicaciones han realizado cambios para cumplir con las políticas de Google Play.

- Préstamo Seguro-Rápido, seguro (com.prestamoseguro.ss )

- Préstamo Rápido-Credit Easy (com.voscp.rapido)

- ???????????-???????????? (com.uang.belanja)

- RupiahKilat-Dana cair (com.rupiahkilat.best)

- ????????????????? ? ??????? (com.gotoloan.cash)

- ????????????? ? ???????????? (com.hm.happy.money)

- KreditKu-Uang Online (com.kreditku.kuindo)

- Dana Kilat-Pinjaman kecil (com.winner.rupiahcl)

- Cash Loan-Vay ti?n (com.vay.cashloan.cash)

- RapidFinance (com.restrict.bright.cowboy)

- PrętPourVous (com.credit.orange.enespeces.mtn.ouest.wave.argent.tresor.payer.pret)

- Huayna Money ? Préstamo Rápido (com.huaynamoney.prestamos.creditos.peru.loan.credit)

- IPréstamos: Rápido Crédito (com.credito.iprestamos.dinero.en.linea.chile)

- ConseguirSol-Dinero Rápido (com.conseguir.sol.pe)

- ÉcoPręt Pręt En Ligne (com.pret.loan.ligne.personnel)

Algunas de estas aplicaciones se han promocionado a través de publicaciones en plataformas de redes sociales como Facebook, lo que indica los diversos métodos que los actores de amenazas están utilizando para engańar a las víctimas para que las instalen.

SpyLoan es un delincuente reincidente que se remonta a 2020, con un informe de ESET en diciembre de 2023 que descubrió otro conjunto de 18 aplicaciones que buscaban estafar a los usuarios ofreciéndoles préstamos con altas tasas de interés, mientras también recopilaban sigilosamente su información personal y financiera.

El objetivo final del esquema financiero es recopilar la mayor cantidad de información posible de los dispositivos infectados, que luego podría ser utilizada para extorsionar a los usuarios coaccionándolos para que paguen los préstamos a tasas de interés más altas, y en algunos casos, por retrasos en los pagos o intimidándolos con fotos personales robadas.

«En última instancia, en lugar de proporcionar ayuda financiera genuina, estas apps pueden llevar a los usuarios a un ciclo de deudas y violaciones de la privacidad», dijo Ruiz.

A pesar de las diferencias en los objetivos, se ha descubierto que las aplicaciones comparten un marco común para cifrar y filtrar datos desde el dispositivo de la víctima a un servidor de mando y control (C2). También siguen una experiencia de usuario y un proceso de registro similares para solicitar el préstamo.

Además, las aplicaciones solicitan una serie de permisos intrusivos que les permiten recopilar información del sistema, la cámara, los registros de llamadas, las listas de contactos, la ubicación aproximada y los mensajes SMS. La recopilación de datos se justifica alegando que es necesaria como parte de las medidas de identificación de usuarios y antifraude.

Los usuarios que se registran en el servicio son validados mediante una contraseńa de un solo uso (OTP) para garantizar que tienen un número de teléfono de la región objetivo. También se les insta a proporcionar documentos de identificación complementarios, cuentas bancarias e información de los empleados, que posteriormente se extraen al servidor C2 en formato cifrado utilizando AES-128.

Para mitigar los riesgos que plantean este tipo de aplicaciones, es esencial revisar los permisos de las mismas, examinar sus reseńas y confirmar la legitimidad del desarrollador antes de descargarlas.

«La amenaza de las apps para Android como SpyLoan es un problema global que se aprovecha de la confianza y la desesperación financiera de los usuarios», dijo Ruiz. «A pesar de las acciones de las fuerzas de seguridad para capturar a múltiples grupos vinculados al funcionamiento de las apps SpyLoan, nuevos operadores y ciberdelincuentes continúan explotando estas actividades fraudulentas.»

«Las apps SpyLoan operan con código similar a nivel de app y C2 en diferentes continentes. Esto sugiere la presencia de un desarrollador común o un marco compartido que se vende a los ciberdelincuentes. Este enfoque modular permite a estos desarrolladores distribuir rápidamente apps maliciosas adaptadas a varios mercados, explotando vulnerabilidades locales mientras mantienen un modelo consistente para estafar a los usuarios.»

Fuente: thehackernews