El minorista de lujo Neiman Marcus ha confirmado que ha sufrido una violación de datos después de que unos piratas informáticos intentaran vender la base de datos de la empresa robada en los recientes ataques de robo de datos Snowflake.

En una notificación de violación de datos presentada ante la Oficina del Fiscal General de Maine, la empresa afirma que la violación afectó a 64.472 personas.

"En mayo de 2024, supimos que, entre abril y mayo de 2024, un tercero no autorizado obtuvo acceso a una plataforma de base de datos utilizada por Neiman Marcus Group. Basándonos en nuestra investigación, el tercero no autorizado obtuvo cierta información personal almacenada en la plataforma de base de datos", advierte Neiman Marcus en una notificación de violación de datos.

"Los tipos de información personal afectados variaron según el individuo, e incluyeron información como nombre, información de contacto, fecha de nacimiento y número(s) de tarjeta(s) de regalo de Neiman Marcus o Bergdorf Goodman (sin PIN de tarjeta de regalo)."

Neiman Marcus dijo que desactivó el acceso a la plataforma de base de datos cuando se detectó la brecha, investigó con expertos en ciberseguridad y notificó a las fuerzas del orden.

Aunque los números de las tarjetas regalo de Neiman Marcus y Bergdorf Goodman quedaron expuestos en la brecha, los datos no incluían PIN, por lo que las tarjetas regalo deberían seguir siendo válidas.

En una declaración, Neiman Marcus confirmó que los datos habían sido robados de su cuenta Snowflake.

"Neiman Marcus Group (NMG) se enteró recientemente de que una parte no autorizada obtuvo acceso a una plataforma de base de datos en la nube utilizada por NMG que es proporcionada por un tercero, Snowflake", dijo el Grupo Neiman Marcus.

Vinculado a los ataques de robo de datos de Snowflake

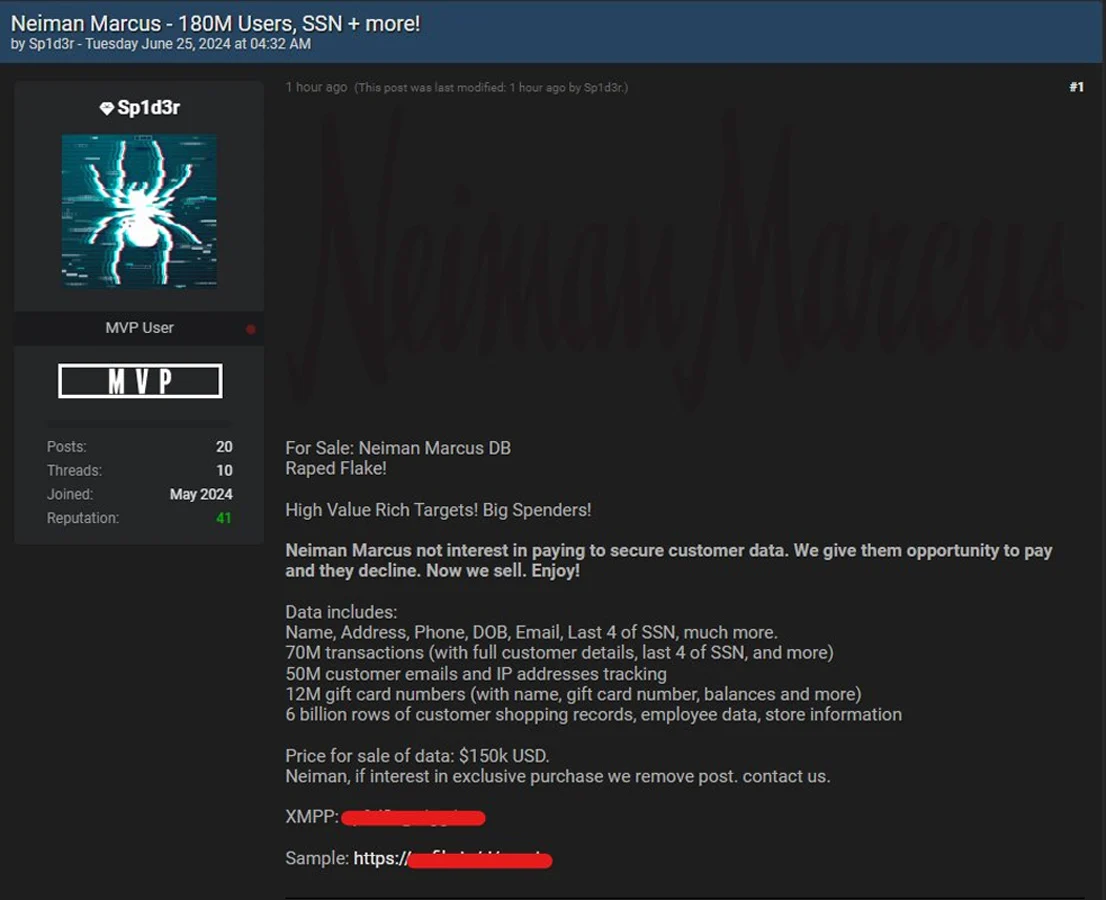

Las notificaciones de violación de datos se producen después de que un actor de amenazas llamado "Sp1d3r" pusiera a la venta los datos de Neiman Marcus en un foro de hacking por 150.000 dólares, como compartió por primera vez HackManac.

Este actor de amenazas está detrás de la venta de datos de numerosas empresas violadas en los recientes ataques de robo de datos Snowflake.

Aunque el actor de la amenaza no mencionó Snowflake en el post, incluyó "Raped Flake", que hace referencia a una herramienta personalizada del mismo nombre que los actores de la amenaza crearon para robar datos de la plataforma de base de datos.

Datos de Neiman Marcus a la venta en un foro de hacking

Fuente: HacManac

Según el autor de la amenaza, los datos robados incluían los que Neiman Marcus había compartido, además de los cuatro últimos dígitos de los números de la seguridad social, transacciones de clientes, correos electrónicos de clientes, registros de compras, datos de empleados y millones de números de tarjetas regalo.

El autor de la amenaza afirma haber intentado extorsionar a la empresa antes de la publicación en el foro, afirmando que la empresa se negó a pagar una demanda de extorsión.

Sin embargo, poco después de la publicación en el foro, se retiró junto con la muestra de datos, lo que indica que la empresa podría haber empezado a negociar con los autores de la amenaza.

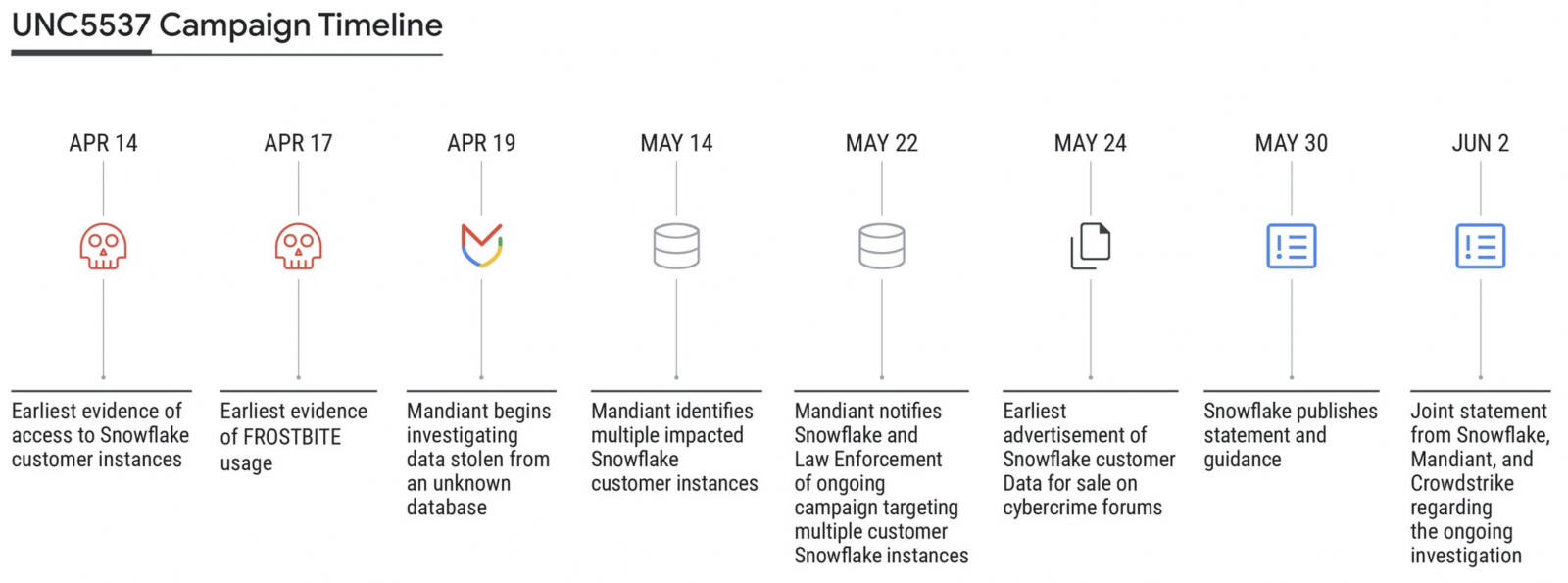

165 organizaciones probablemente afectadas por los ataques de Snowflake

Una investigación conjunta de SnowFlake, Mandiant y CrowdStrike reveló que un agente de amenazas, identificado como UNC5537, utilizó credenciales de clientes robadas para atacar al menos a 165 organizaciones que no habían configurado la protección de autenticación multifactor en sus cuentas.

Mandiant también vinculó los ataques Snowflake a un actor de amenazas con motivaciones financieras rastreado como UNC5537 desde mayo de 2024. Este actor de amenazas es conocido por vulnerar organizaciones, robar datos e intentar extorsionar a las empresas para que paguen un rescate para que los datos no se publiquen ni se filtren a otros actores de amenazas.

Aunque Mandiant no ha revelado públicamente mucha información sobre UNC5537, se ha averiguado que forman parte de una comunidad de actores de amenazas que visitan con frecuencia los mismos sitios web y servidores de Telegram y Discord.

Para violar las cuentas de Snowflake, el actor de amenaza utilizó credenciales robadas por infecciones de malware de robo de información que se remontan a 2020.

"Las cuentas impactadas no estaban configuradas con autenticación multifactor habilitada, lo que significa que la autenticación exitosa solo requería un nombre de usuario y una contraseńa válidos", dijo Mandiant.

"Las credenciales identificadas en la salida del malware infostealer seguían siendo válidas, en algunos casos ańos después de haber sido robadas, y no habían sido rotadas ni actualizadas". Las instancias del cliente Snowflake afectadas no tenían listas de permisos de red para permitir únicamente el acceso desde ubicaciones de confianza."

UNC5537 Cronología del ataque a Snowflake

Fuente: Mandiant

Snowflake y Mandiant ya han notificado a unas 165 organizaciones potencialmente expuestas a estos ataques en curso.

Entre las violaciones recientes vinculadas a estos ataques se encuentran Santander, Ticketmaster, QuoteWizard/LendingTree, Advance Auto Parts, Los Angeles Unified y Pure Storage.

Fuente: bleepingcomputer