El sitio web oficial de filtración del famoso grupo de ransomware conocido como BlackCat y ALPHV ha estado fuera de línea durante días y se cree que las fuerzas del orden están detrás de la eliminación.

Los sitios de negociación y filtración de datos de ALPHV (también conocido como BlackCat) han estado inaccesible desde el 7 de diciembre.

Se confirmó que las URL únicas de negociación en Tor compartidas con las víctimas en las notas de rescate también están inactivas, lo que indica una interrupción en la infraestructura pública de la banda de ransomware y una pausa en las negociaciones en curso.

El sitio de fuga de datos de ALPHV no está operativo

Cuando se le preguntó sobre la interrupción, el administrador de ALPHV dijo que los sitios podrían volver en línea pronto.

Sin embargo, los sitios continúan fuera de servicio en este momento.

La situación del administrador en Tox afirma que la operación está reparando sus servidores, pero no ha respondido preguntas sobre lo sucedido.

El administrador muestra "Reparación" como su estado Tox

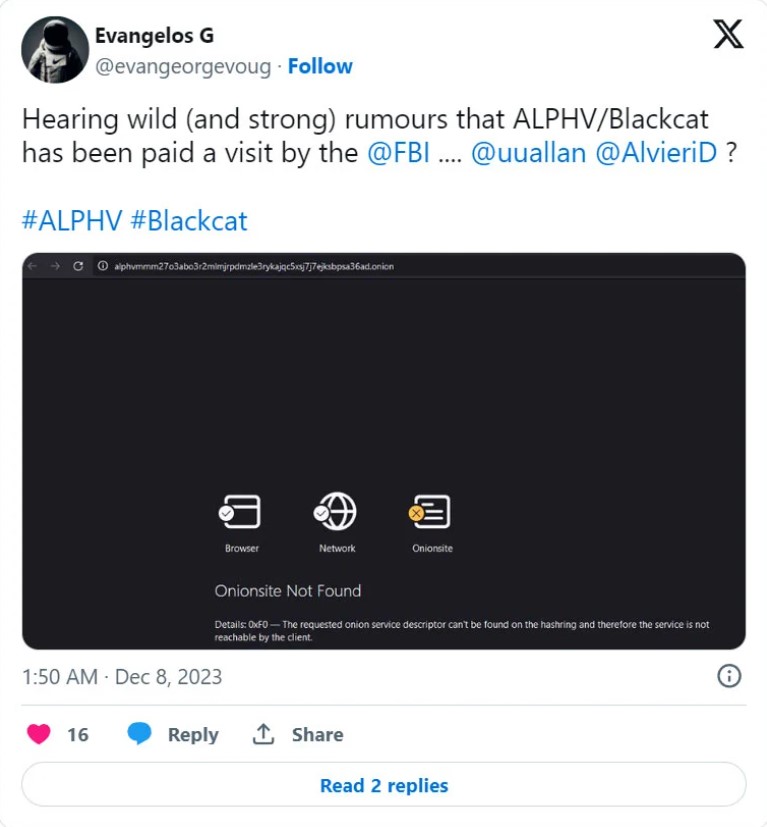

Sin embargo, se sospecha que la banda de ransomware podría haber sufrido una acción potencial de la aplicación de la ley después de sus actividades recientes, lo cual también fue insinuado por otros.

"Escuchando rumores fuertes (y sólidos) de que ALPHV/Blackcat ha recibido la visita del FBI", dice un tweet de alguien llamado Evangelos G.

El viernes 8 por la tarde, la firma de ciberseguridad RedSense Intel también confirmó a que los servidores fueron cerrados debido a una acción policial.

"Hoy, RedSense puede confirmar que el sitio de ALPHV, alias BlackCat ransomware gang, ha sido retirado por la aplicación de la ley", compartió RedSense también en un tweet en X.

No se ha podido confirmar de manera independiente si el FBI vulneró los servidores de ALPHV y se negaron a hacer comentarios cuando se les preguntó sobre las interrupciones.

Sin embargo, en el pasado, se observaron interrupciones similares debido a operaciones policiales.

Por ejemplo, cuando el FBI vulneró los servidores de REvil, obtuvieron las claves de descifrado para las víctimas del ataque de ransomware de Kaseya.

De manera similar, el FBI hackeó la infraestructura de Hive, obteniendo secretamente claves de descifrado y distribuyéndolas a las víctimas.

Una rebranding en proceso

Se cree que la operación de ransomware ALPHV/BlackCat es un rebranding de la banda DarkSide. La operación se lanzó en 2020 y rápidamente ganó notoriedad en el ańo siguiente.

Sin embargo, después de atacar el Colonial Pipeline, la banda de ransomware enfrentó una intensa escrutinio por parte del gobierno de los Estados Unidos y la aplicación de la ley internacional, lo que llevó finalmente al decomiso de su infraestructura y al cierre de la operación.

Solo unos meses después, la banda de ransomware regresó, esta vez bajo el nombre de BlackMatter. Sin embargo, los gestores de esta operación afirmaron en una entrevista que eran afiliados de la operación DarkSide y no los líderes originales.

Solo cuatro meses después, BlackMatter cerró su operación en noviembre de 2021 después de afirmar estar bajo presión de la aplicación de la ley.

En febrero de 2022, la banda de ransomware regresó nuevamente, esta vez bajo el nombre de ALPHV, también conocida como BlackCat debido a una imagen utilizada en sus sitios de negociación en Tor.

Si bien este rebranding comenzó como la mayoría de las bandas de ransomware, apuntando a empresas en ataques de extorsión en todo el mundo, expandieron sus operaciones al asociarse con afiliados de habla inglesa y apuntar a infraestructuras críticas, como hospitales y proveedores de agua.

Debido a esto, solo era cuestión de tiempo antes de que sintieran nuevamente el escrutinio de la aplicación de la ley, ya sea por esta interrupción o alguna futura.

Fuente: bleepingcomputer.com