Los investigadores en ciberseguridad han sacado a la luz una nueva cadena de ataques que usa correos electrónicos de phishing para instalar una puerta trasera de código abierto llamada VShell.

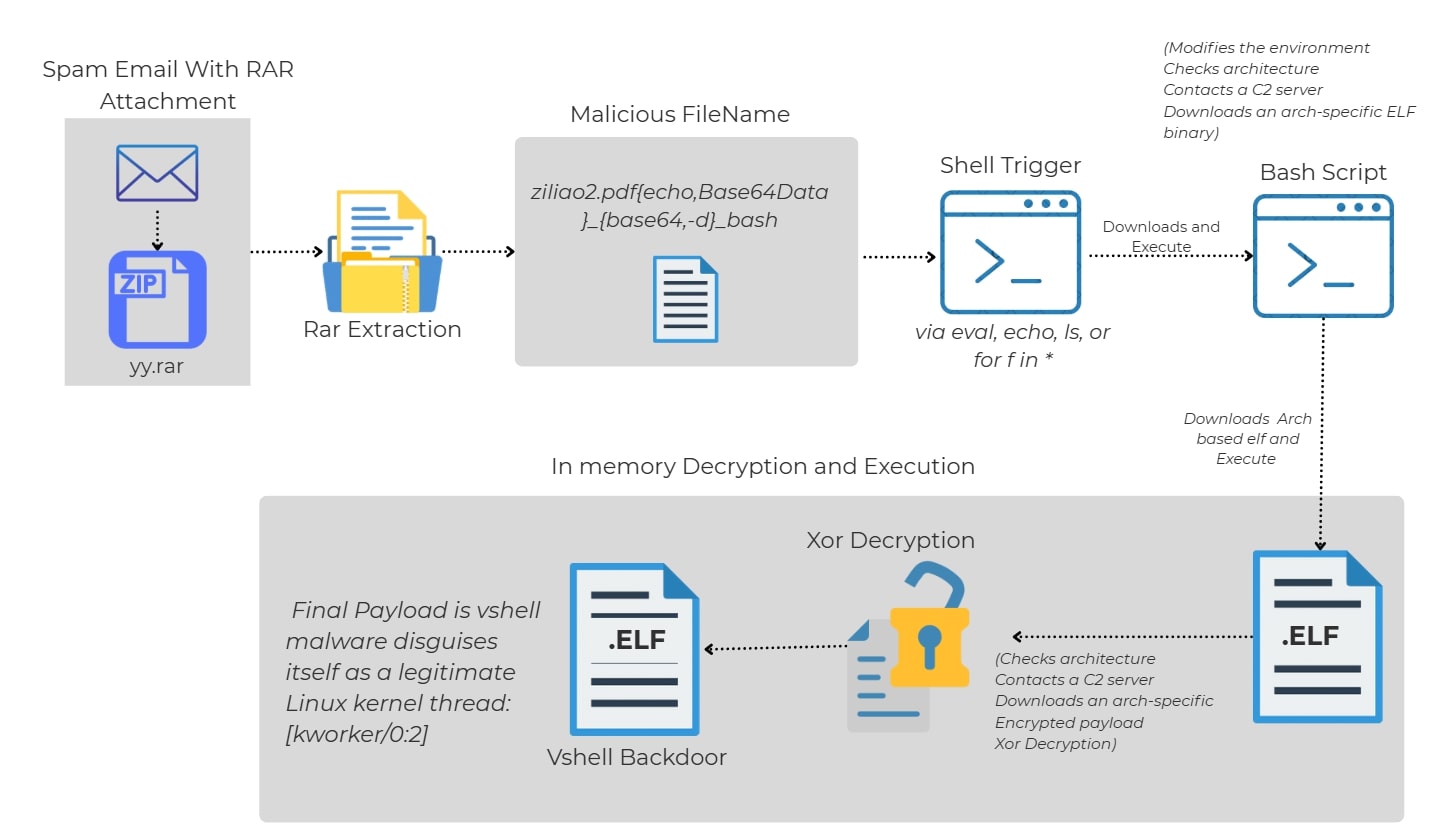

"La cadena de infección de malware específica para Linux que comienza con un correo electrónico no deseado con un archivo RAR malicioso", afirmó el investigador de Trellix, Sagar Bade, en un informe técnico.

"La carga útil no está oculta dentro del contenido del archivo ni en una macro, sino que está codificada directamente en el propio nombre del archivo. Mediante el uso inteligente de la inyección de comandos de shell y cargas útiles Bash codificadas en Base64, el atacante convierte una simple operación de listado de archivos en un desencadenante automático de la ejecución de malware".

La técnica, ańadió la empresa de ciberseguridad, aprovecha un patrón sencillo pero peligroso que se observa comúnmente en los scripts de shell y que surge cuando los nombres de los archivos se evalúan con una desinfección inadecuada, lo que provoca que un comando trivial como eval o echo facilite la ejecución de código arbitrario.

Además, esta técnica ofrece la ventaja ańadida de eludir las defensas tradicionales, ya que los antivirus no suelen analizar los nombres de los archivos.

El punto de partida del ataque es un mensaje de correo electrónico que contiene un archivo RAR, que a su vez incluye un archivo con un nombre malicioso: "ziliao2.pdf`{echo,<comando codificado en Base64>}|{base64,-d}|bash`".

Concretamente, el nombre del archivo incorpora código compatible con Bash diseńado para ejecutar comandos cuando es interpretado por el shell. Cabe seńalar que el simple hecho de extraer el archivo del archivo comprimido no activa la ejecución. Más bien, esta solo se produce cuando un script o comando del shell intenta analizar el nombre del archivo.

Otro aspecto importante a tener en cuenta aquí es que no es posible crear manualmente un nombre de archivo con esta sintaxis, lo que significa que probablemente se creó utilizando otro lenguaje o se insertó mediante una herramienta externa o un script que elude la validación de entrada del shell, según Trellix.

Esto, a su vez, conduce a la ejecución de un descargador incrustado codificado en Base64, que luego recupera de un servidor externo un binario ELF para la arquitectura del sistema adecuada (x86_64, i386, i686, armv7l o aarch64). El binario, por su parte, inicia la comunicación con un servidor de comando y control (C2) para obtener la carga útil cifrada de VShell, descodificarla y ejecutarla en el host.

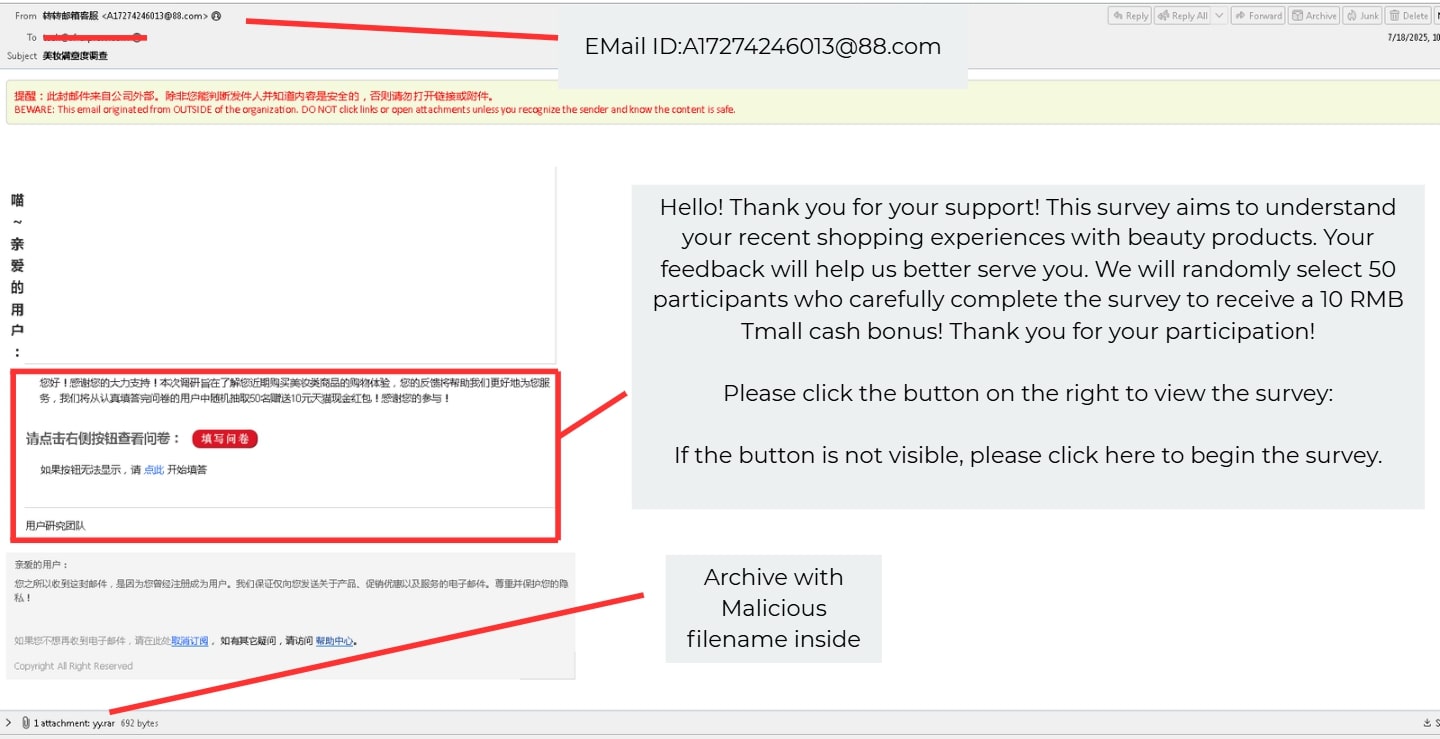

Trellix afirmó que los correos electrónicos de phishing se disfrazan como una invitación a participar en una encuesta sobre productos de belleza, atrayendo a los destinatarios con una recompensa económica (10 RMB) por completarla.

"Es fundamental destacar que el correo electrónico incluye un archivo adjunto RAR ("yy.rar"), aunque no indica explícitamente al usuario que lo abra o extraiga", explicó Bade. "El enfoque de ingeniería social es sutil: el usuario se distrae con el contenido de la encuesta y la presencia del archivo adjunto puede confundirse con un documento o archivo de datos relacionado con la encuesta".

VShell es una herramienta de acceso remoto basada en Go que ha sido ampliamente utilizada por grupos de hackers chinos en los últimos ańos, incluido UNC5174, y que admite shell inverso, operaciones de archivos, gestión de procesos, reenvío de puertos y comunicaciones C2 cifradas.

Lo que hace que este ataque sea peligroso es que el malware opera íntegramente en memoria, evitando la detección basada en disco, por no mencionar que puede atacar a una amplia gama de dispositivos Linux.

"Este análisis pone de relieve una peligrosa evolución en la distribución de malware para Linux, en la que un simple nombre de archivo incrustado en un archivo RAR puede convertirse en un arma para ejecutar comandos arbitrarios", afirma Trellix. "La cadena de infección aprovecha la inyección de comandos en bucles de shell, abusa del entorno de ejecución permisivo de Linux y, en última instancia, distribuye un potente malware VShell de puerta trasera capaz de controlar totalmente el sistema de forma remota".

El desarrollo se produce después de que Picus Security publicara un análisis técnico de una herramienta post-exploit centrada en Linux denominada RingReaper, que aprovecha el marco io_uring del kernel de Linux para eludir las herramientas de supervisión tradicionales. Por el momento se desconoce quién está detrás del malware.

"En lugar de invocar funciones estándar como read, write, recv, send o connect, RingReaper emplea io_uringprimitives (por ejemplo, io_uring_prep_*) para ejecutar operaciones equivalentes de forma asíncrona", explica la investigadora de seguridad S?la Özeren Hac?o?lu. "Este método ayuda a eludir los mecanismos de detección basados en ganchos y reduce la visibilidad de la actividad maliciosa en la telemetría que suelen recopilar las plataformas EDR".

RingReaper utiliza io_uring para enumerar los procesos del sistema, las sesiones de pseudoterminal (PTS) activas, las conexiones de red y los usuarios conectados, al tiempo que reduce su huella y evita la detección. También es capaz de recopilar información de los usuarios del archivo "/etc/passwd", abusar de los binarios SUID para escalar privilegios y borrar sus huellas tras la ejecución.

"Aprovecha la moderna interfaz de E/S asíncrona del kernel de Linux, io_uring, para minimizar la dependencia de las llamadas al sistema convencionales que las herramientas de seguridad suelen supervisar o interceptar", explicó Picus.

Fuente: thehackernews