Casi veinte fabricantes y servicios de automóviles contenían vulnerabilidades de seguridad de API que podrían haber permitido a los piratas informáticos realizar actividades maliciosas, desde desbloquear, arrancar y rastrear automóviles hasta exponer la información personal de los clientes.

Las fallas de seguridad afectaron a marcas reconocidas, como BMW, Roll Royce, Mercedes-Benz, Ferrari, Porsche, Jaguar, Land Rover, Ford, KIA, Honda, Infiniti, Nissan, Acura, Hyundai, Toyota y Genesis.

Las vulnerabilidades también afectaron a las marcas de tecnología de vehículos Spireon y Reviver y al servicio de transmisión SiriusXM.

El descubrimiento de estas fallas de API proviene de un equipo de investigadores dirigido por Sam Curry, quien previamente reveló problemas de seguridad de Hyundai, Genesis, Honda, Acura, Nissan, Infinity y SiriusXM en noviembre de 2022 .

Si bien la divulgación anterior de Curry explicaba cómo los piratas informáticos podrían usar estas fallas para desbloquear y arrancar automóviles, ahora que ha pasado un período de divulgación de vulnerabilidades de 90 días desde que informaron estos problemas, el equipo ha publicado una publicación de blog más detallada sobre las vulnerabilidades de la API.

Los proveedores afectados han solucionado todos los problemas presentados en este informe, por lo que ahora no se pueden explotar.

Acceso a portales internos

Las fallas de API más graves se encontraron en BMW y Mercedes-Benz, que se vieron afectadas por vulnerabilidades de SSO (inicio de sesión único) en toda la empresa que permitieron a los atacantes acceder a los sistemas internos.

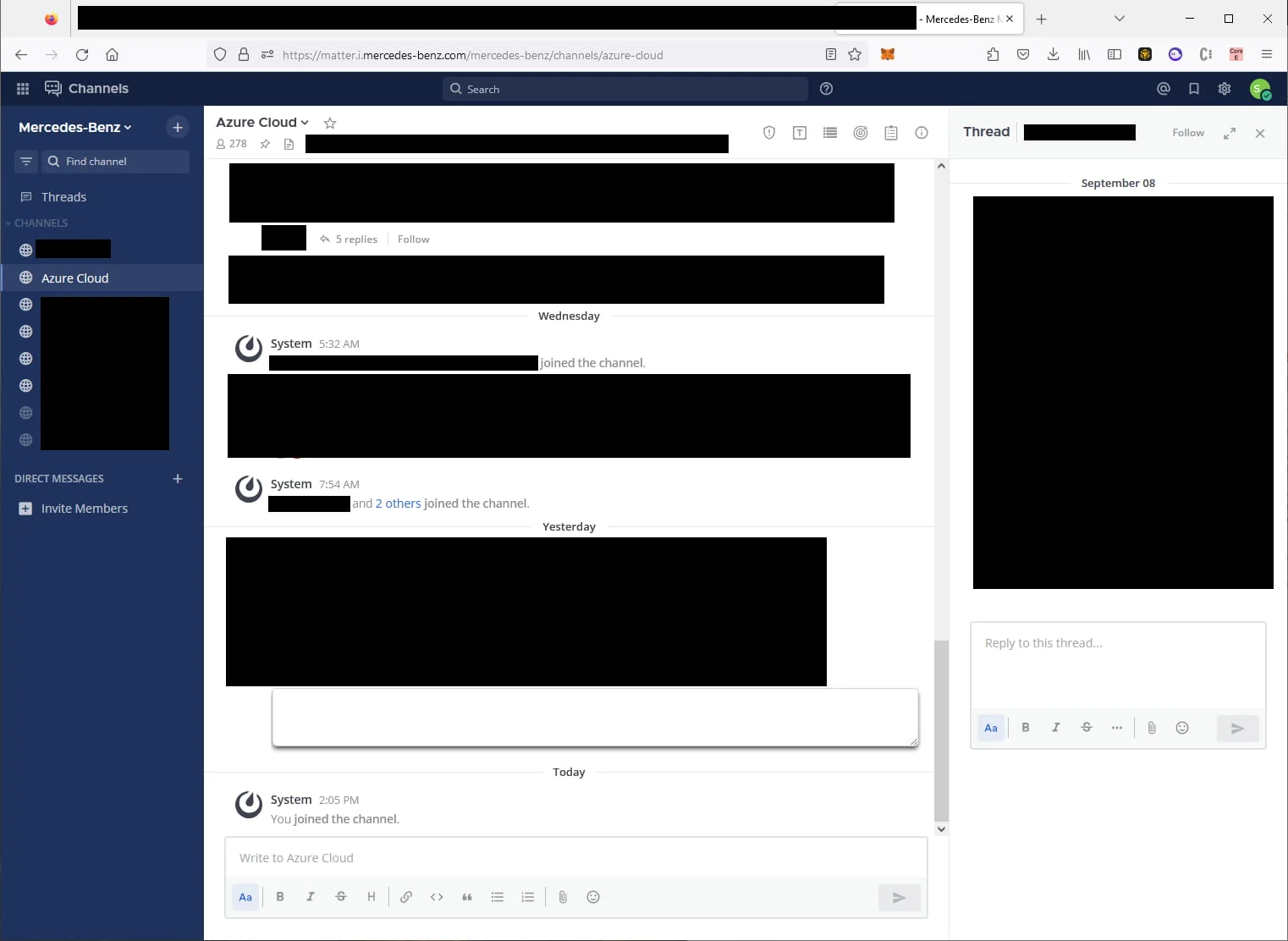

Para Mercedes-Benz, los analistas podían acceder a múltiples instancias privadas de GitHub, canales de chat internos en Mattermost, servidores, instancias de Jenkins y AWS, sistemas XENTRY que se conectan a los automóviles de los clientes y más.

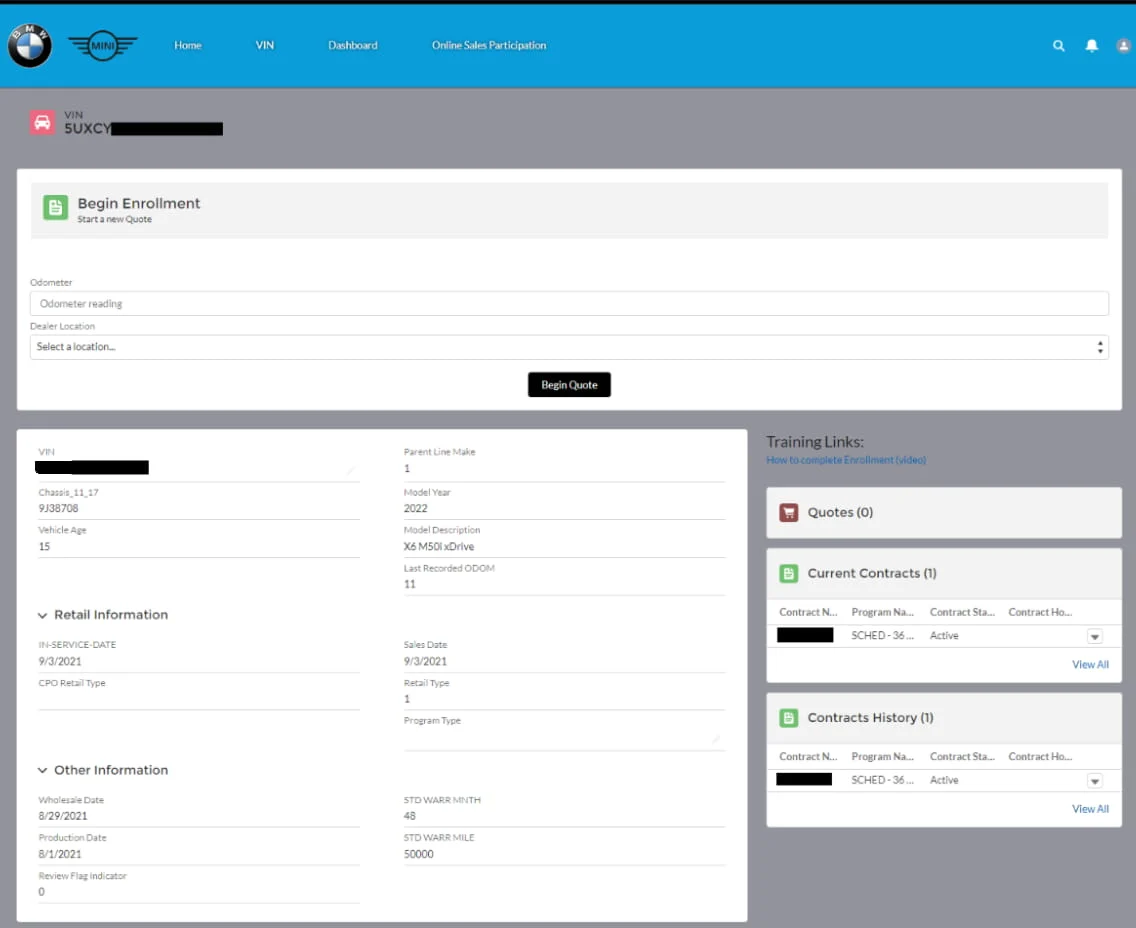

Para BMW, los investigadores pudieron acceder a los portales internos de los concesionarios, consultar los VIN de cualquier automóvil y recuperar documentos de ventas que contengan detalles confidenciales del propietario.

Además, podrían aprovechar las fallas de SSO para iniciar sesión como cualquier empleado o distribuidor y acceder a aplicaciones reservadas para uso interno.

Exponer detalles del propietario

La explotación de otras fallas de la API permitió a los investigadores acceder a la PII (información de identificación personal) de los propietarios de automóviles KIA, Honda, Infiniti, Nissan, Acura, Mercedes-Benz, Hyundai, Genesis, BMW, Roll Royce, Ferrari, Ford, Porsche y Toyota. .

En los casos de autos ultra caros, revelar información del propietario es particularmente peligroso ya que, en algunos casos, los datos incluyen información de ventas, ubicación física y direcciones de clientes.

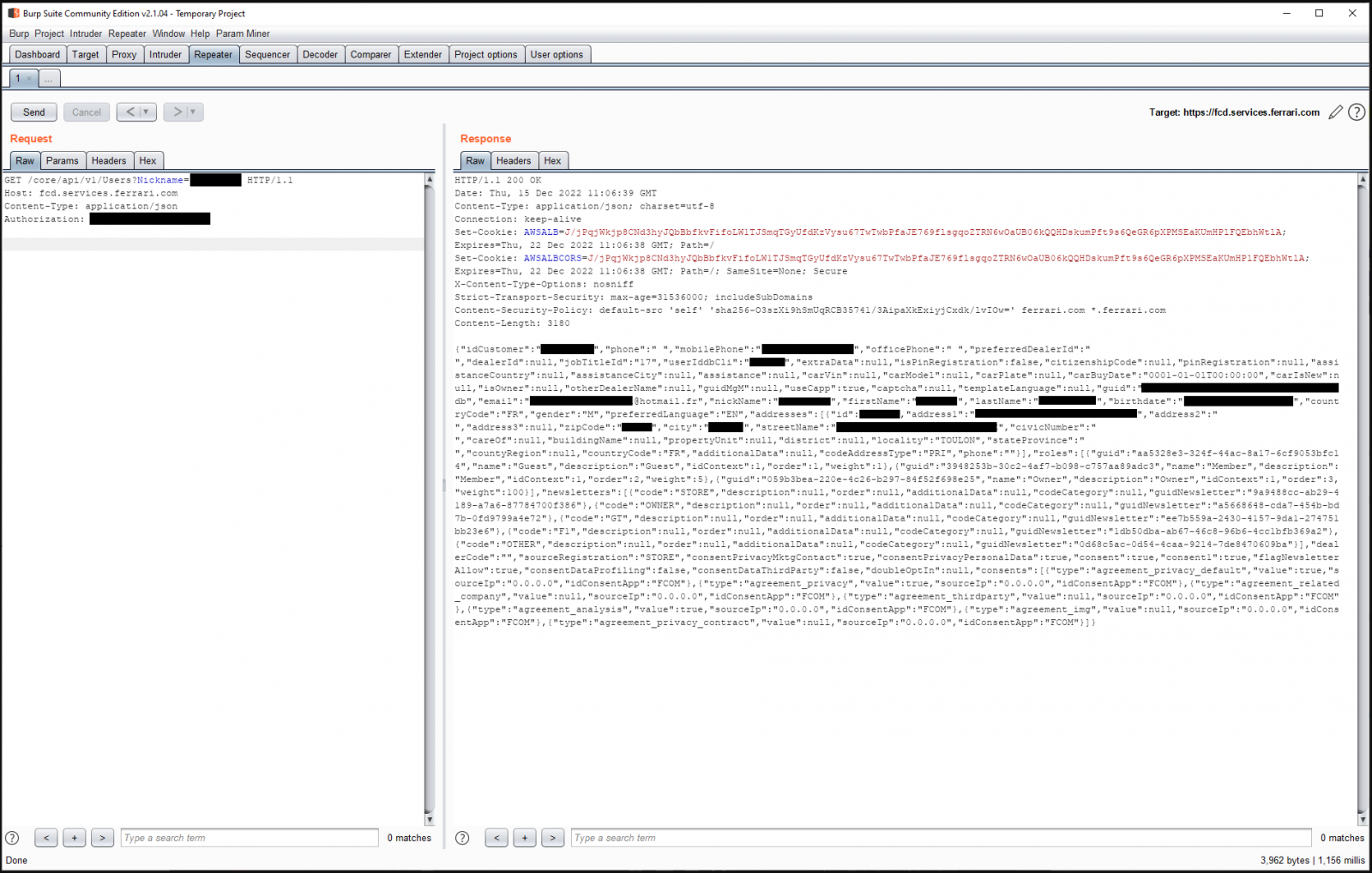

Ferrari sufría de un SSO mal implementado en su CMS, lo que exponía las rutas API backend y permitía extraer credenciales de fragmentos de JavaScript.

Un atacante podría explotar estas fallas para acceder, modificar o eliminar cualquier cuenta de cliente de Ferrari, administrar el perfil de su vehículo o establecerse como propietario de un automóvil.

GPS de seguimiento de vehículos

Estas vulnerabilidades también podrían haber permitido a los piratas informáticos rastrear automóviles en tiempo real, introduciendo riesgos físicos potenciales y afectando la privacidad de millones de propietarios de automóviles.

Porsche fue una de las marcas afectadas, con fallas en sus sistemas telemáticos que permitían a los atacantes recuperar ubicaciones de vehículos y enviar comandos.

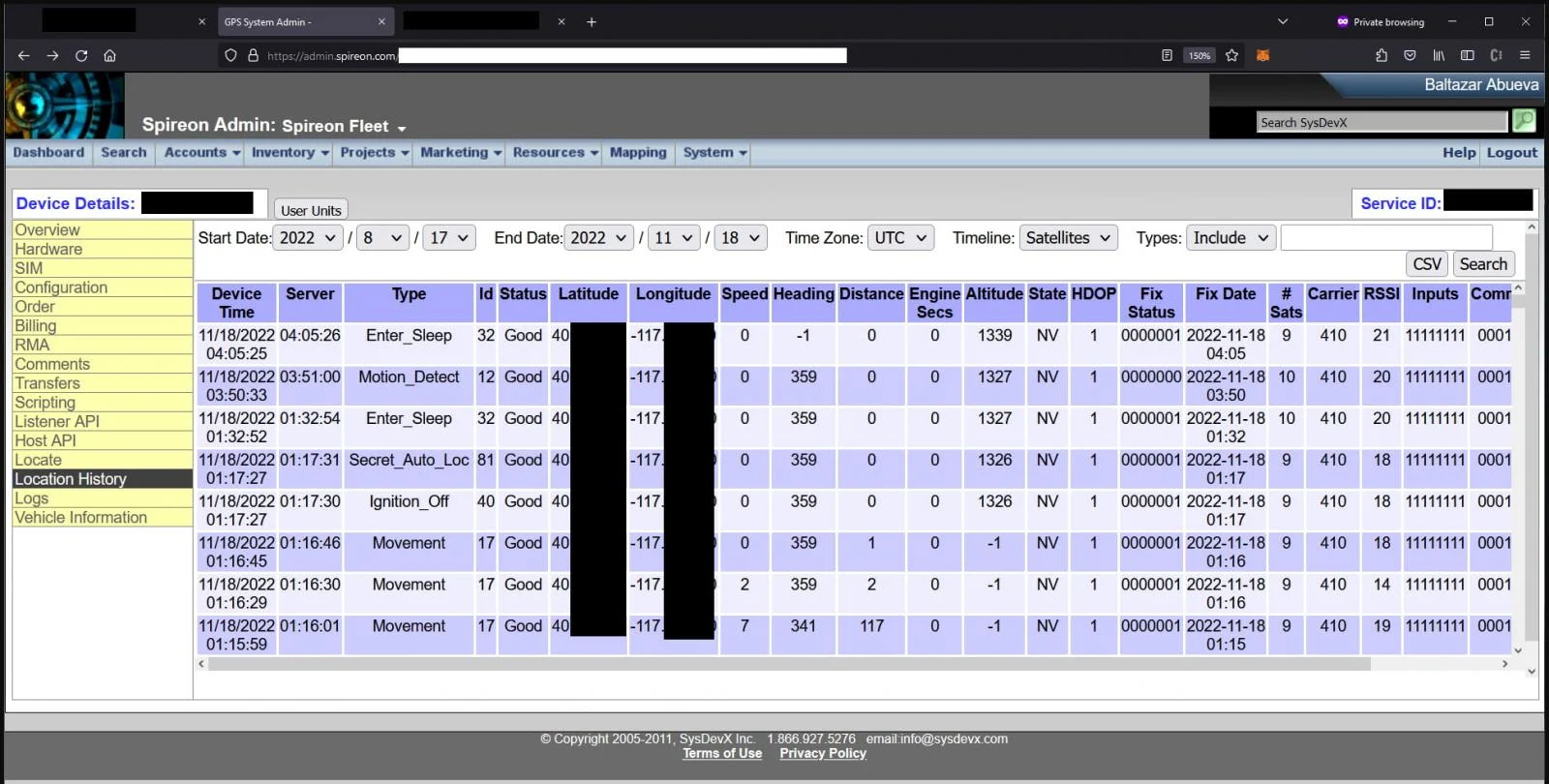

La solución de rastreo GPS Spireon también era vulnerable a la divulgación de la ubicación del automóvil, lo que afectó a 15,5 millones de vehículos que usaban sus servicios e incluso permitió el acceso completo de la administración a su panel de administración remota, lo que permitió a los atacantes desbloquear automóviles, encender el motor o desactivar el motor de arranque.

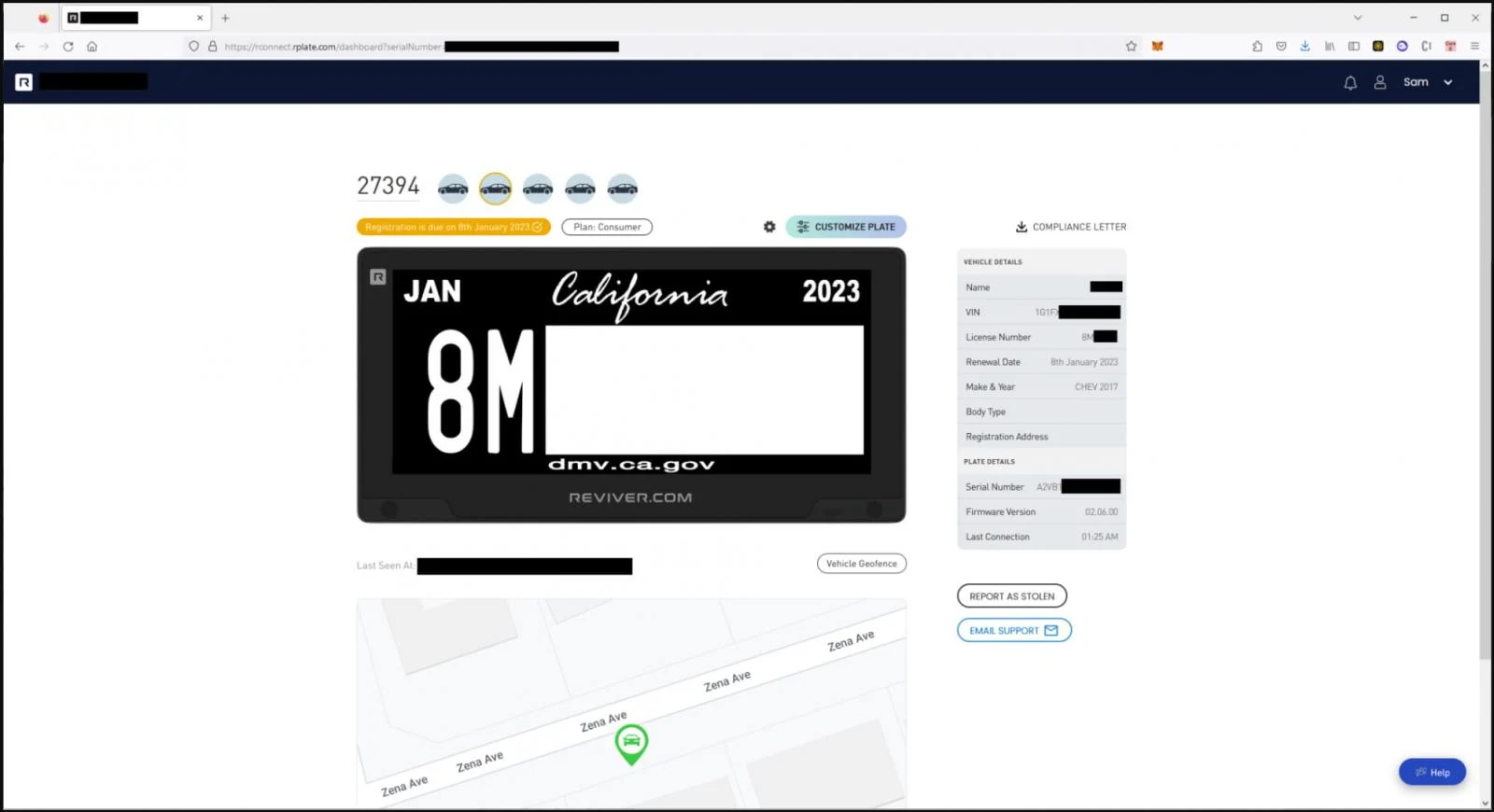

La tercera entidad afectada es Reviver, un fabricante de matrículas digitales que era vulnerable al acceso remoto no autenticado a su panel de administración que podría haberle dado a cualquier persona acceso a datos de GPS y registros de usuarios, la capacidad de cambiar los mensajes de las matrículas y más.

Curry ilustra cómo estas fallas les permitieron marcar un vehículo como "ROBADO" en el panel Reviver, lo que automáticamente informaría a la policía sobre el incidente, poniendo al propietario/conductor en un riesgo innecesario.

Minimizar la exposición

Los propietarios de automóviles pueden protegerse de este tipo de vulnerabilidades al limitar la cantidad de información personal almacenada en los vehículos o en las aplicaciones móviles complementarias.

También es esencial configurar la telemática del automóvil en el modo más privado disponible y leer las políticas de privacidad para comprender cómo se utilizan los datos.

Sam Curry también compartió los siguientes consejos con BleepingComputer que los propietarios deben seguir al comprar un automóvil.

"Al comprar un automóvil usado, asegúrese de que se haya eliminado la cuenta del propietario anterior. Use contraseñas seguras y configure 2FA (autenticación de dos factores) si es posible para aplicaciones y servicios que se vinculan a su vehículo", advirtió Curry.

Fuente: BC.