TELUS, la segunda empresa de telecomunicaciones de Canadá, está investigando una posible filtración de datos después de que un actor de amenazas compartiera en Internet muestras de lo que parecen ser datos de empleados.

Código fuente privado y datos de empleados a la venta

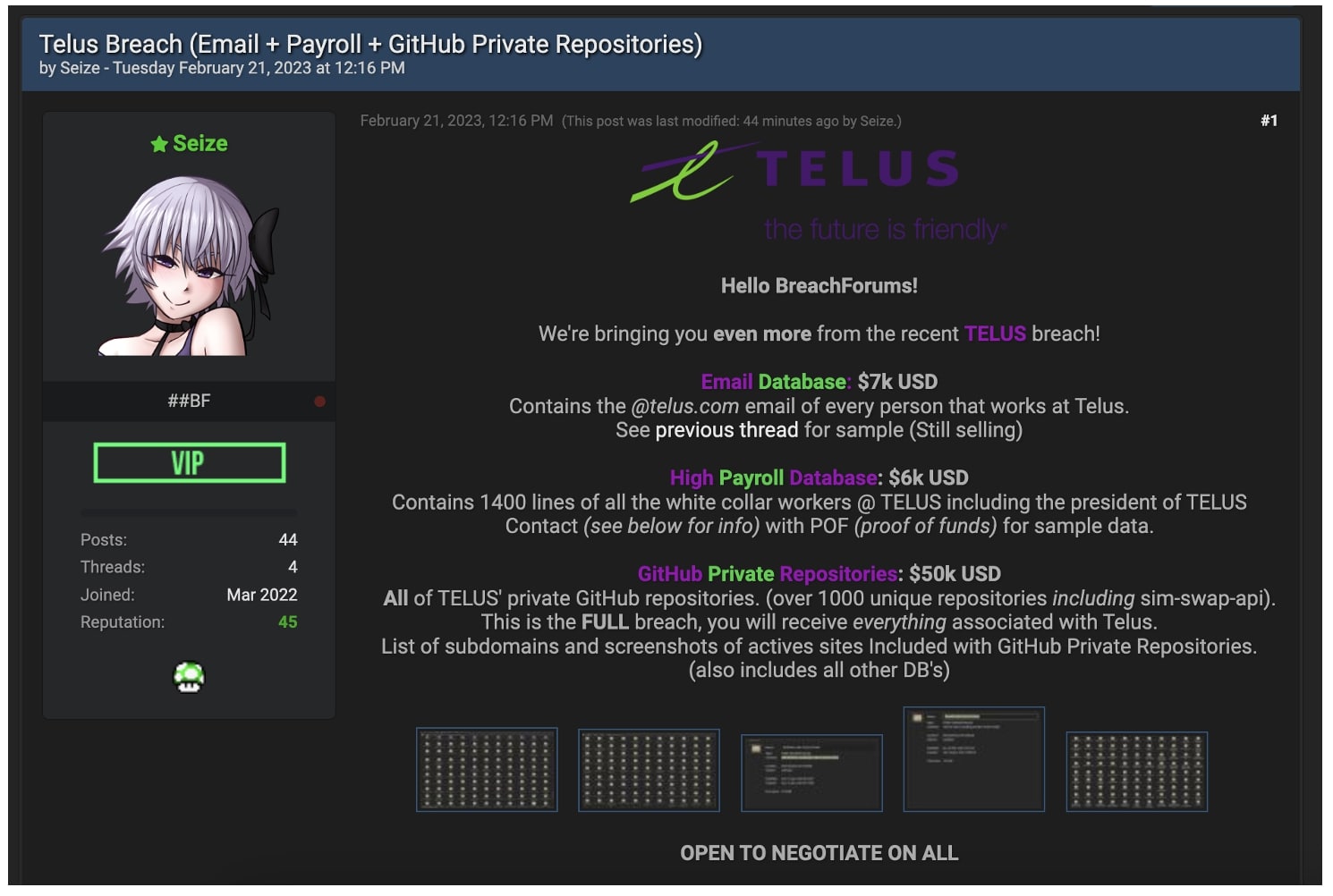

Un ciberatacante ha afirmado haber accedido a datos de empleados de la empresa canadiense de telecomunicaciones Telus y los está vendiendo en la dark web.

El ciberatacante pide 50.000 dólares por los datos, 6.000 por las nóminas y 7.000 por una base de datos de "todas las personas que trabajan en Telus".

El 17 de febrero, una amenaza puso a la venta en un foro sobre filtraciones de datos una supuesta lista de empleados de TELUS (con nombres y direcciones de correo electrónico).

"Empleados de TELUS de una filtración muy reciente. Tenemos más de 76.000 correos electrónicos únicos y, además, tenemos información interna asociada a cada empleado extraída de la API de Telus", afirma el mensaje del foro.

El martes 21 de febrero, el mismo actor de amenazas había creado otro mensaje en el foro, esta vez ofreciendo vender los repositorios privados de GitHub de TELUS, el código fuente y los registros de nóminas de la empresa.

"En los repositorios están el backend, frontend, middleware [información], claves de AWS, claves de autenticación de Google, código fuente, aplicaciones de prueba, montaje/producción/pruebas y mucho más", afirma el vendedor en su última publicación.

El vendedor se jacta además de que el código fuente robado contiene la "sim-swap-api" de la compañía, que supuestamente permitirá a los adversarios llevar a cabo ataques de intercambio de SIM.

Aunque el autor de la amenaza lo ha calificado de "infracción COMPLETA" y promete vender "todo lo relacionado con Telus", es demasiado pronto para concluir que realmente se ha producido un incidente en TELUS o para descartar una infracción de un proveedor externo.

"Estamos investigando las afirmaciones de que una pequeña cantidad de datos relacionados con el código fuente interno de TELUS y la información de algunos miembros del equipo de TELUS ha aparecido en la web oscura", dijo Richard Gilhooley, director de asuntos públicos de la compañía, a IT World Canada. .

"Podemos confirmar que hasta este punto nuestra investigación, que iniciamos tan pronto como tuvimos conocimiento del incidente, no ha identificado ningún dato de clientes corporativos o minoristas."

Mientras tanto, los empleados y clientes de TELUS deben estar atentos a cualquier mensaje de phishing o estafa dirigido a ellos y abstenerse de recibir este tipo de comunicaciones por correo electrónico, texto o teléfono.

Si la filtración de datos es real, será el segundo incidente de este tipo que sufre Telus. En 2020 fue víctima de un ataque de ransomware que vulneró los datos de sus clientes.

Fuente: cybersecurityconnect